病毒Trojan.DL.Win32.Agent.zjh原理及解决方案

发布时间:2013-03-31 18:29:22作者:知识屋

病毒名称:Trojan.DL.Win32.Agent.zjh

病毒样本文件名称:niu.exe

样本文件大小:62976字节

感染过程:

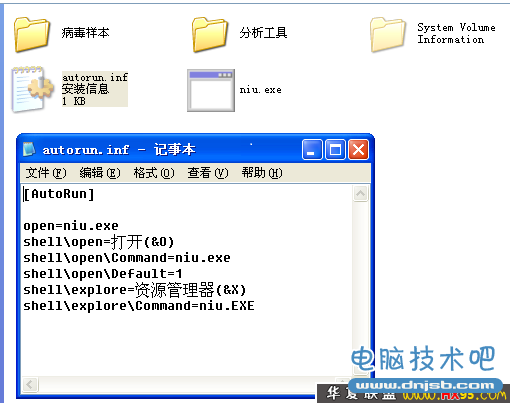

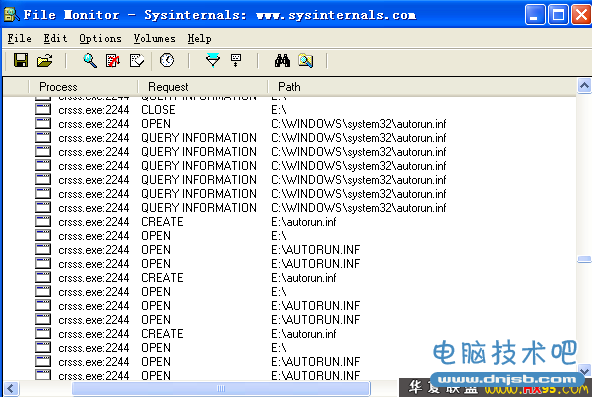

运行病毒样本程序niu.exe,病毒会在所有分区根目录中释放病毒文件niu.exe和autorun.inf,如下图:

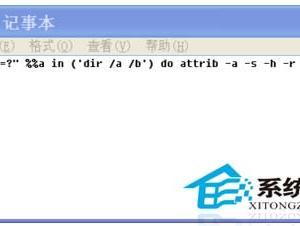

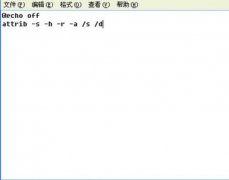

文件夹的显示隐藏文件属性被锁定:

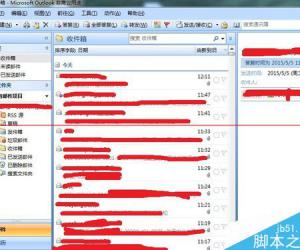

在系统目system32录中释放病毒文件reg.exe并启动大量进程

安全软件被强行关闭

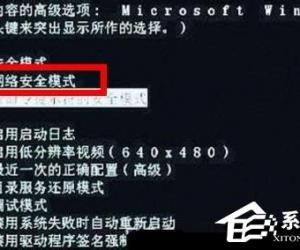

安全模式无法进入,进入时呈现蓝屏现象:

磁盘盘符无法直接双击打开:

利用File Monitor检测发现autorun.inf的保护进程CRSSS.EXE

检测清理过程:

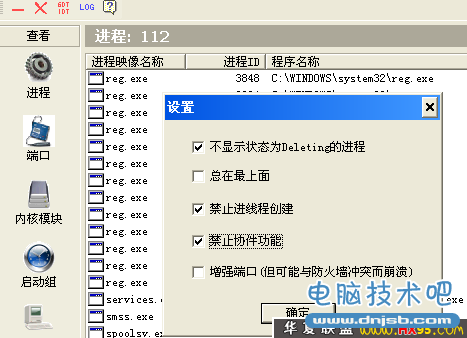

首先使用IceSword结束病毒进程crsss.exe和reg.exe

由于reg.exe病毒进程会反复重启,所以在结束病毒进程前需要勾选IceSword的“禁止进线程创建”选项来禁止系统新的进程创建

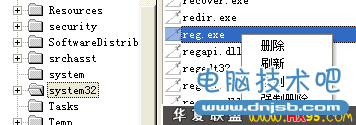

结束进程后,进入C:WINDOWSsystem32目录中找到的病毒文件

使用IceSword对文件进行强制删除

删掉硬盘跟目录中的自动播放文件

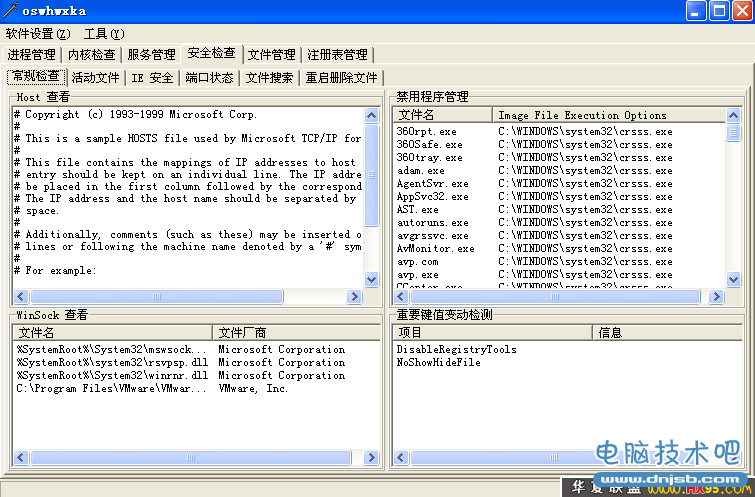

去掉劫持项:

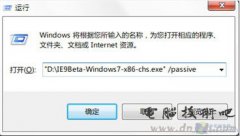

病毒清理完成后需要对系统进行修复,无法进入安全模式可以直接将相应注册表键值导入即可。

相关知识

软件推荐

更多 >-

1

盘点四十年来史上著名计算机病毒

盘点四十年来史上著名计算机病毒2013-07-17

-

2

SiZhu.exe、HBKernel32.sys、HBTL.dll、HBmhly.dll、llwzjy08092

-

3

如何彻底删除木马小技巧

-

4

安全上网软硬兼施 带你走近安全路由的世界

-

5

36Otray.exe、sysave.exe、LotusHlp.exe、338448M.exe、GDQQHXI3

-

6

关于病毒感染文件的问答

-

7

木马“肉鸡控制者”最新变种主要特点

-

8

ntfis.exe,qfpUt.exe,WCsQZ.exe,syschunk.dll,BandRes.dll,TaskS

-

9

Windows64.Sys、zzz.sys、MSDOS.bat、WndHook.dll、tisqdtyu.dll

-

10

走近病毒的世界-SysAnti.exe病毒变种浅析