-

黑客的新目标:泄密其他黑客资料 2011-07-26 08:46:32

黑客的新目标:泄密其他黑客资料 2011-07-26 08:46:32一伙自称A-TEAM的黑客聚集起来专门窃取私人信息,并在将这些信息在网上公之于众。被攻击者的姓名、别名、地址、电话号码,甚至包括家庭成员和女朋友的详细资料,都在这范围之内。 然而他们的目标并不是那些公司高管、政府官员或者愚蠢的银行储户。他们的目标

-

卡巴斯基提醒Google+出现安全威胁 2011-07-26 08:46:00

卡巴斯基提醒Google+出现安全威胁 2011-07-26 08:46:00欧洲最大的反病毒软件公司卡巴斯基昨天提醒互联网用户,针对新上线的Google+社交网站的攻击已经出现。 网络流量监测商comScore最新公布的数据显示,上线3周Google+的单一用户访问量已达2000万。卡巴斯基表示:但是,与任何一个社交网站一样,Google+的过度分

-

Windows密码破解和恢复工具 2011-07-26 08:39:32

Windows密码破解和恢复工具 2011-07-26 08:39:32我们也可以在Windows平台上运行John the Ripper来破解Windows口令。但是,为了进行口令破解,必须首先运行一个工具,将Windows口令从SAM文件中提取出来,做这一步工作的原因在于Windows运行过程中SAM被锁定,不能直接复制或编辑这个文件。Pwdump 6是一个免费

-

全解析黑客威胁内网安全的四类对抗手段 2011-07-26 08:38:56

全解析黑客威胁内网安全的四类对抗手段 2011-07-26 08:38:56总结过去的一年,黑客用来与杀毒软件对抗、威胁内网安全的技术手段主要有四种: 1.阻止杀毒软件联网,使云安全失去作用。 目前绝大多数杀毒软件遇到可疑文件时都会上传到服务器,对这些采集到的样本进行分析后加入病毒库,实现对病毒的查杀。 针对这些杀毒软

-

黑客进行网络破坏活动及攻击的主要途径 2011-07-26 08:38:25

黑客进行网络破坏活动及攻击的主要途径 2011-07-26 08:38:25近一段时期以来,黑客已经成为网络上最热门的一个词语。熊猫刚走,灰鸽子又来。我们看到,随着网络的普及和带宽资费的松动,国内的黑客部落,已经从最初的炫耀技术,慢慢向职业化发展。 早期的黑客,主要利用操作系统或者软件的漏洞,入侵一些 WEB 服务等,

-

重装系统防病毒再侵袭的五大窍门描述 2011-07-26 08:37:46

重装系统防病毒再侵袭的五大窍门描述 2011-07-26 08:37:46操作系统进行重新安装之后,由于安全设置及补丁未及时安装等相关问题,导致病毒的大肆入侵,所以一些必备的补充措施是非常关键的。以下的文章就是对重装系统防病毒再侵袭的五大技巧的详细描述。 一、不要急着接入网络 在安装完成Windows后,不要立即把服务器

-

查看端口,让木马无处隐身 2011-07-26 08:36:31

查看端口,让木马无处隐身 2011-07-26 08:36:31基本上所有的木马都是基于TCP/IP通讯的客户端/服务端结构的系统,服务端被安装后,会在被监控端打开一个监听端口等待客户端来连接,一般情况下,不同的木马,默认打开的监听端口不同,所以,查看你电脑上打开的监听端口,可以判断你的电脑是否中了木马以及中

-

轻松恢复损坏的Win XP系统文件 2011-07-26 08:36:03

轻松恢复损坏的Win XP系统文件 2011-07-26 08:36:03如果Windows XP的系统文件被病毒或其它原因破坏了,我们可以从安装盘中恢复那些被破坏的文件。 具体方法: 在Windows XP的安装盘中搜索被破坏的文件,需要注意的是,文件名的最后一个字符用底线_代替,例如:如果要搜索Notepad.exe则需要用Notepad.ex_来进行

-

安全技巧之教你学会分离带木马的文件 2011-07-26 08:34:46

安全技巧之教你学会分离带木马的文件 2011-07-26 08:34:46第一步:用Ultraedit的十六进制方式打开绑定程序,选中第二个mz到第三个mz之间的内容(即第二个文件),将该部分复制。然后新建一个文件,粘贴,保存为exe文件。 第二步:选中第三个mz至文件末尾之间的内容(即第三个文件),同样复制,新建文件后粘贴、保存为ex

-

-

还原精灵密码算法分析 2011-07-26 08:32:03

还原精灵密码算法分析 2011-07-26 08:32:03还原精灵密码算法分析 作 者: figo 时 间: 2006-05-31 14:47 链 接: http://bbs.pediy.com/showthread.php?threadid=26616[/url] 详细信息: 【文章标题】 : 还原精灵密码算法分析 【调试环境】 : WINXP OllyDbg1.10 PEID 0.94 【软件名称】 : 还原精灵 【破

-

六种语言破解比较及常见思路 2011-07-26 08:31:26

六种语言破解比较及常见思路 2011-07-26 08:31:26VB MASM32 VC BCB 易语言 Delphi VB破解 1、VBExplorer查找按钮事件 2、有提示框则bp rtcMsgBox 3、通过bp __vbaStrCmp/__vbaStrComp/__vbaVarTstEq bp __vbaStrCmp bp __vbaStrComp 4、万能断点法(816C24法) 注册验证程序可以用这个断点下断,一般离程序访

-

《变形金刚3》国内上映 木马“搭车”QQ钓鱼 2011-07-26 08:16:41

《变形金刚3》国内上映 木马“搭车”QQ钓鱼 2011-07-26 08:16:41暑期强档影片《变形金刚3》于近日在国内上映,木马团伙却已在通过网上的抢先版、预告片传播变形金刚3木马。360安全中心19日发布警报称,近期伪装热门影片的木马呈明显增多趋势,此类木马大多伴随着老婆不在家玩的游戏、2011最火爆的网游等广告页面一同出现,

-

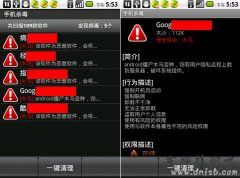

360发布橙色警报:15万台手机沦为僵尸! 2011-07-26 08:16:02

360发布橙色警报:15万台手机沦为僵尸! 2011-07-26 08:16:02继六月初360率先查杀安卓僵尸木马后,近日,360手机云安全中心再次拦截到一批安卓僵尸最新变种木马。该木马会伪装或篡改成googleupdate服务、俄罗斯方块、一键翻墙、水果对对碰、九宫格日记等60多款正常软件,以骗取用户下载安装,还实现了精确打击,能在神

-

黑客组织公布9万名美国军方员工信息 2011-07-18 12:48:21

黑客组织公布9万名美国军方员工信息 2011-07-18 12:48:21北京时间7月12日下午消息,据美国科技网站eWeek报道,黑客组织匿名者(Anonymous)对美国政府承包商、管理和技术咨询公司Booz Allen Hamilton发起攻击,并在周一公布了其盗取的大量军方信息。 匿名者周一在海盗湾公布的文件包含大约9万名美国军方员工的个人和

-

微软更新免费安全工具 可应对web搜索劫持 2011-07-18 12:44:46

微软更新免费安全工具 可应对web搜索劫持 2011-07-18 12:44:46Win32/Tracur和Win32/Dursg是此次新增的两个恶意软件库,用来拦截和删除特定的恶意软件代码。受影响的浏览器包括IE,Firefox,Opera和Chrome,Tracur和Dursg可以感染Windows系统计算机并监视用户的搜索行为。感染上述恶意代码的用户将无法访问搜索出来的网站

-

“中国医学救援协会”、“二度车网”等网站被挂马 2011-07-18 12:37:57

“中国医学救援协会”、“二度车网”等网站被挂马 2011-07-18 12:37:57以下播报信息来自瑞星云安全系统,均经核实验证后公布,仅说明相关网站发布时的情况,供广大网友参考。 当日安全综述: 据瑞星云安全系统统计,7月14日,共有162,999人次的网民遭到网页挂马攻击,瑞星共截获了14,465个挂马网址。 当日被挂马网站Top5: (

-

北京网络行业协会、江民科技联合发布07月16日病毒播报 2011-07-18 12:34:16

北京网络行业协会、江民科技联合发布07月16日病毒播报 2011-07-18 12:34:16英文名称:TrojanDropper.Ekafod.hi 中文名称:埃卡变种hi 病毒长度:73728字节 病毒类型:木马释放器 危险级别:★ 影响平台:Win 9X/ME/NT/2000/XP/2003 MD5 校验:326abbeb3e9412662acdefb7382cfaff 特征描述: TrojanDropper.Ekafod.hi埃卡变种hi是埃卡

-

删除文件时出现“回收站”已损坏的提示 2011-07-17 23:31:49

删除文件时出现“回收站”已损坏的提示 2011-07-17 23:31:49Vista或Windows XP下用户准备删除文件时,Windows生成错误消息, 提示回收站已损坏。是否清空该驱动器上的回收站? 为什么删除文件会出现 回收站已损坏 的提示,该怎么解决 回收站已损坏 这一问题呢。 回收站已损坏 什么是回收站文件 $RECYCLE.BIN 文件是系

-

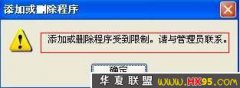

控制面板中不能卸载软件程序的修复 2011-07-17 23:31:10

控制面板中不能卸载软件程序的修复 2011-07-17 23:31:10用户在准备通过添加或删除程序项目卸载程序的时候,会自动弹出警告窗口 添加或删除程序受到限制,请与管理员联系 。,在 控制面板中不能卸载软件程序 很可能是在组策略中删除添加或删除程序此策略被启用。 卸载软件程序失败 1、在开始菜单中,单击运行选项,

-

Windows 7下音箱声音一会大一会小的调节 2011-07-17 23:30:14

Windows 7下音箱声音一会大一会小的调节 2011-07-17 23:30:14很多Windows7用户发现在上网的时候, 音响的声音一会大一会小 ,音乐播放器播放声音有时变小,过一会又好了,很多都以为是音箱或是播放器的问题,这其实是Windows7系统声音设置问题,下面来看看怎么调节 声音一会大一会小 的问题。 1、在开始搜索框中键入声

-

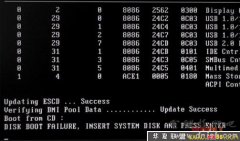

使用KV3000和WinHex找回丢失的硬盘分区 2011-07-17 23:29:29

使用KV3000和WinHex找回丢失的硬盘分区 2011-07-17 23:29:29硬盘常见的故障就是 硬盘分区丢失 ,有用户在 打开我的电脑时,发现里面只有C盘 , 其他的硬盘分区都不见了 ,造成 硬盘分区丢失 的原因有很多, 找回丢失的硬盘分区 的方法也不少,下面笔者教我们从硬盘的结构分区使用KV3000和WinHex软件来 找回丢失的硬盘

-

破解密码时抓不到HASH的解决办法 2011-07-17 18:36:52

破解密码时抓不到HASH的解决办法 2011-07-17 18:36:52用彩虹表破解管理员的密码。但是好多情况下常用的工具抓不到HASH. 如wce.exePwdump gethashes等。这时候就可以试试导出注册表了! 方法如下: reg save hklmsam d:websam.hive reg save hklmsystem d:websystem.hive reg save hklmsecurity d:webse

-

Websense:数据安全之二三事 2011-07-16 17:01:47

Websense:数据安全之二三事 2011-07-16 17:01:47数据安全似乎已经成了2011年信息安全的主要命题之一。作为全球领先的内容安全厂商,Websense在其2010年安全威胁报告就已经指出:2010年发生的主要攻击都有共同的目标:窃取数据,其中还包括轰动一时的极光(Aurora)和超级工厂病毒(Stuxnet)等。 而1月份爆

-

Websense TRITON统一内容架构保护数据安全 2011-07-16 16:54:05

Websense TRITON统一内容架构保护数据安全 2011-07-16 16:54:05早些时候,Websense公司曾预测了2011年的安全威胁,我们不难看出,安全威胁正在快速变化,最主要的特征来自两方面,一方面随着社交网络及智能终端的不断涌现,传统的攻击思路正在快速发展为包括混合攻击在内的新型攻击模式,另一方面,旧有漏洞和产品依然是

-

1

教你把书上的字快速弄到电脑上

教你把书上的字快速弄到电脑上2011-07-02

-

2

菜鸟简单抓肉鸡(如何抓肉鸡)

-

3

黑客基础教程之如何查看论坛隐藏贴(怎么查看论坛隐藏贴)

-

4

一个黑客所需的基本技能

-

5

06月15日病毒播报:“通犯”变种fuqy和“毒它虫”变种

-

6

盘点四十年来史上著名计算机病毒

-

7

黑客基础教程之如何查看电脑配置(怎么查看自己的电脑配置)

-

8

电脑开机时出现lass.exe进程是病毒吗?

-

9

怎么取消开机密码

-

10

自拍须谨慎!教你如何通过照片定位查看拍摄地点