冠龙科技企业网站通杀漏洞

发布时间:2014-08-13 15:58:32作者:知识屋

んㄗ葑訫鎖愛S Blog

不管是冠龙科技的2009还是旗舰版还是最新的V9.2都存在Cookies注入,

下面的就是productshow.asp的部分代码

ShowSmallClassType=ShowSmallClassType_Article

dim ID

ID=trim(request("ID"))

if ID="" then

response.Redirect("Product.asp")

end if

sql="select * from glProduct where ID=" & ID & ""

Set rs= Server.CreateObject("ADODB.Recordset")

rs.open sql,conn,1,3

很明显,在shownews.asp的页面也同样存在类似的,虽然加了防注入系统,但是都知道通用的防注入系统只过滤post和get2种方式,对Cookies方式根本就没管,很容易注入

下面说下利用,可以试着默认 地址:Databases/%23Database.mdb

Google:格式0571-85635810 默认后台:admin/login.

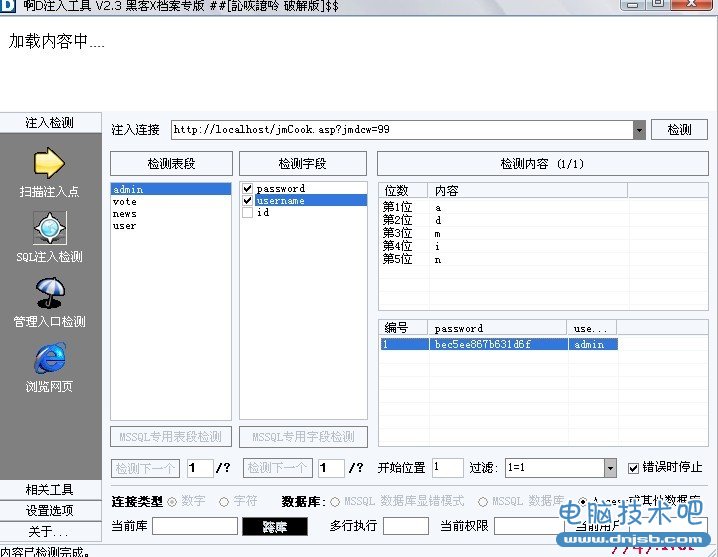

或者利用注入中转,如图:

转载请注明出处

知识阅读

软件推荐

更多 >-

1菜鸟简单抓肉鸡(如何抓肉鸡)

2011-06-17

-

2

电脑开机时出现lass.exe进程是病毒吗?

-

3

自拍须谨慎!教你如何通过照片定位查看拍摄地点

-

4

电脑病毒最基础知识

-

5

黑客学员必须了解的C语言技术

-

6

精典详细内网渗透专题文章

-

7

教你破解Tp-Link的无线路由密码

-

8

解决SecureCRT中文显示乱码

-

9

QQ电脑管家和360哪个好?横评实测对比

-

10

攻防实战:无线网络路由入侵过程