-

大型企业因网络攻击平均损失64.9万美元 2013-07-14 16:25:31

大型企业因网络攻击平均损失64.9万美元 2013-07-14 16:25:31根据B2B International联合卡巴斯基实验室进行的2013全球企业IT安全风险调查,网络攻击给大型企业造成的平均损失为649,000美元。 任何网络攻击都能够给企业造成破坏,但是如何将这些破坏具体量化成金融数据?2013年,B2B International 的专家基于对全球企业

-

黑客十五年:寻找被黑金毁掉的黑客精神 2013-07-14 16:23:31

黑客十五年:寻找被黑金毁掉的黑客精神 2013-07-14 16:23:311998年6月16日,上海某信息网的工作人员在例行检查时,发现网络遭到不速之客的袭击。7月13日,犯罪嫌疑人杨某被逮捕。这是我国第一例电脑黑客被捕事件,7月13日也被定格为中国黑客浮出水面的起点,这一始点距今天恰好15年。 什么是黑客?真正的黑客可能与大

-

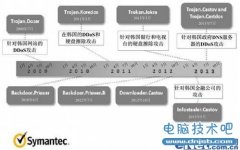

赛门铁克解析朝鲜半岛网络攻击事件 2013-07-14 16:22:56

赛门铁克解析朝鲜半岛网络攻击事件 2013-07-14 16:22:56最近,正值朝鲜战争爆发63周年纪念日(6月25日),朝鲜半岛发生了一系列针对韩国一些政府组织的网络攻击事件。尽管这些攻击是由不同渠道的攻击者发起,但赛门铁克近日观察到,其中一起针对韩国政府网站的DDoS攻击与DarkSeoul团伙及Trojan.Castov有着直接的联

-

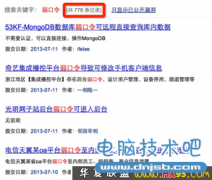

浅谈互联网中弱口令的危害 2013-07-14 02:00:07

浅谈互联网中弱口令的危害 2013-07-14 02:00:070x00 什么是弱口令 弱口令(weak password) 没有严格和准确的定义,通常认为容易被别人(他们有可能对你很了解)猜测到或被破解工具破解的口令均为弱口令。 弱口令指的是仅包含简单数字和字母的口令,例如123、abc等,因为这样的口令很容易被别人破解,从而使

-

0day被爆后,网络世界会发生什么? 2013-07-14 01:59:33

0day被爆后,网络世界会发生什么? 2013-07-14 01:59:33一个0day被披露后,我们的网络世界会发生些什么事情?且听我细细道来。 1、事件背景 2013年6月7号,网上披露了一个针对Dedecms系统的高危漏洞,利用该漏洞,攻击者可以直接获取网站服务器的控制权。Dedecms系统是国内非常流行的一款CMS系统(内容管理系统)

-

多网卡实现多电脑同时上网(不用路由器或交换机) 2013-07-14 01:58:59

多网卡实现多电脑同时上网(不用路由器或交换机) 2013-07-14 01:58:59来源:jingchengsuoz的专栏 多网卡实现多电脑同时上网(不用路由器或交换机) 在日常生活中,有时我们希望只用一根外网线实现多终端同时上网,但由于交换机或路由器价格较贵,常常成为限制我们同时上网的主要因素。而网卡比较便宜(单价不到十元),简单配置

-

10大开源的Web应用防火墙 2013-07-14 01:58:31

10大开源的Web应用防火墙 2013-07-14 01:58:31Web应用防火墙提供应用层的安全。从本质上讲,WAF提供全面的web应用安全解决方案,确保数据和Web应用程序是安全的。 Web应用防火墙,适用于跨站点脚本,SQL注入等,可以为Web应用程序提供安全的Web应用程序框架。Web应用防火墙允许您配置规则,通过识别阻止

-

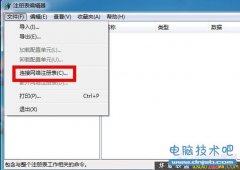

小心:谁动了你的注册表 2013-06-30 20:02:19

小心:谁动了你的注册表 2013-06-30 20:02:19注册表是我们在优化和管理电脑的时候经常用到的,不知道大家在使用它的时候有没有注意到,在编辑菜单中有个注册变连接网络注册表的功能?其实微软这么做的目的,主要是方便网络管理员对于网络中的计算机进行管理,但如果被别有用心的人远程篡改了我们的注册

-

防CC攻击:软件防火墙和WEB防火墙大比较 2013-06-30 19:58:14

防CC攻击:软件防火墙和WEB防火墙大比较 2013-06-30 19:58:14CC攻击是一种成本极低的DDOS攻击方式,只要有上百个IP,每个IP弄几个进程,那么可以有几百上千个并发请求,很容易让服务器资源耗尽,从而造成网站宕机;防御CC攻击,硬件防火墙的效果不怎么明显,因为CC攻击的IP量太小,很难触发防御机制,反而是软件防火墙

-

无线信号问题:如何扩展WiFi信号 2013-06-30 19:54:02

无线信号问题:如何扩展WiFi信号 2013-06-30 19:54:02问:在一楼放置一台无线路由器,在二楼可以正常连接,但到三楼信号衰减厉害,不管是手机还是笔记本电脑,时而可以收到信号,但大多数时间是无法收到信号的。请问,这种情况下,如何扩展无线信号,让三楼环境下也可以正常使用无线上网? 答:这种情况下,有以

-

怎样保护USB移动存储介质里的数据安全 2013-06-30 19:51:49

怎样保护USB移动存储介质里的数据安全 2013-06-30 19:51:49在USB设备存储了重要数据的情况下,我们需要对该设备进行严格管理、控制,避免因USB设备使用或管理不当,引起重要数据丢失或泄密事件发生。 注册表控制法 控制写入权限 为了防止他人随意修改保存在USB设备中的重要数据,我们可以修改系统注册表的相关键值,

-

发现自己的电脑变成了别人的“肉鸡”怎么办?我教你! 2013-06-15 23:13:43

发现自己的电脑变成了别人的“肉鸡”怎么办?我教你! 2013-06-15 23:13:43发现自己的电脑变成了别人的肉鸡 不要着急!不要麻爪! 三步帮你揪出电脑中的隐藏文件: 第一步:检查木马 @echo off net share ipc$ /delete net share admin$ /delete net share c$ /delete net share d$ /delete net share e$ /delete 以上代码写成.bat批

-

三步堵死SQL注入漏洞 2013-06-15 23:13:25

三步堵死SQL注入漏洞 2013-06-15 23:13:25SQL注入是什么? 许多网站程序在编写时,没有对用户输入数据的合法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码(一般是在浏览器地址栏进行,通过正常的www端口访问),根据程序返回的结果,获得某些想得知的数据,这就是所谓的SQL I

-

金山毒霸截获国内首个比特币僵尸网络 黑客月赚300万 2013-06-10 12:56:49

金山毒霸截获国内首个比特币僵尸网络 黑客月赚300万 2013-06-10 12:56:49全球性虚拟货币比特币近期被疯狂爆炒,最近三年价格上涨了5000多倍,如今1比特币可以兑换122美元。如此高的价格自然吸引了黑客们的浓厚兴趣,他们通过病毒控制了成千上万台电脑为其挖矿生产比特币。 中招电脑往往运行卡顿,甚至被烧坏显卡 。金山毒霸已率先

-

超级网银成黑客新目标 八成银行授权风险大 2013-06-10 12:55:59

超级网银成黑客新目标 八成银行授权风险大 2013-06-10 12:55:59软件商称超级网银成黑客新目标,八成银行授权风险大 超级网银陷安全风波 庞华玮 曾经备受推崇的超级网银正陷入了舆论的质疑旋涡中。近期全国连续出现多起各大银行的超级网银客户被骗案件。而继360互联网安全中心发布报告指超级网银已成为黑客恶意利用的目标

-

浅谈互联网中劫持的一些事情 2013-05-29 21:36:30

浅谈互联网中劫持的一些事情 2013-05-29 21:36:30来源:本站转载 作者:只抽红梅@乌云知识库 PS:不确定文章中的内容会不会被和谐 互联网中劫持可以理解为正常用户的请求在返回响应之前响应内容被篡改,或者正常用户的请求内容被非法获取从而代为请求。无论是个人还是公司或多或少都会碰到劫持这类事情,无

-

电脑中毒了怎么才能还原 2013-05-29 21:36:03

电脑中毒了怎么才能还原 2013-05-29 21:36:03使用过电脑的人都或多或少的遇到过电脑中毒事件,如何解决?看这里! 步骤/方法 请勿重启 一般来说,当你发现有异常进程、不明程序运行,或者计算机运行速度明显变慢,甚至IE经常询问是否运行某些ActiveX控件、调试脚本等。那么这时候表示此时你可能已经中毒

-

网站漏洞修补:xss漏洞通用解决方案 2013-05-23 18:31:54

网站漏洞修补:xss漏洞通用解决方案 2013-05-23 18:31:54XSS攻击可能出现的地方大多是在以下地方: 搜索关键词 用户昵称 富文本编辑器 url跳转 cgi自定义回调函数 对于XSS攻击,一般采用以下方式: 接收参数时:过滤危险代码、限定可处理参数范围 前台提交前:过滤危险代码、对HTML进行转义 后台接受后:过滤危险代

-

二维码取代域名?安全隐患待治理 2013-05-22 19:08:31

二维码取代域名?安全隐患待治理 2013-05-22 19:08:31未来的互联网世界可能不需要域名。腾讯公司董事局主席兼首席执行官马化腾近日称,在移动互联网时代,人们不需要注册网址,只需一个号码,用二维码一扫,所有的服务都可以提供。 随着 智能手机 的普及,尤其是腾讯、阿里巴巴、新浪等互联网巨头对二维码的大力

-

DNS攻击的主要方式 2013-05-16 16:36:31

DNS攻击的主要方式 2013-05-16 16:36:31来源:电脑信息知识网 本文将为大家介绍DNS攻击的几个主要方式,希望这个技术对大家有所帮助。 利用DNS服务器进行DDOS攻击 正常的DNS服务器递归查询过程可能被利用成DDOS攻击。假设攻击者已知被攻击机器的IP地址,然后攻击者使用该地址作为发送解析命令的源

-

DNS欺骗攻击及其防护 2013-05-16 16:36:05

DNS欺骗攻击及其防护 2013-05-16 16:36:05域名系统(Domain Name System,DNS)是一个将Domain Name和IP Address进行互相映射的Distributed Database。DNS是网络应用的基础设施,它的安全性对于互联网的安全有着举足轻重的影响。但是由于DNS Protocol在自身设计方面存在缺陷,安全保护和认证机制不健全

-

DNS攻击原理与防范 2013-05-16 16:35:40

DNS攻击原理与防范 2013-05-16 16:35:40随着网络的逐步普及,网络安全已成为INTERNET路上事实上的焦点,它关系着INTERNET的进一步发展和普及,甚至关系着INTERNET的生存。可喜的是我们那些互联网专家们并没有令广大INTERNET用户失望,网络安全技术也不断出现,使广大网民和企业有了更多的放心,下

-

内网安全:预防ARP攻击的方法 2013-05-16 16:34:42

内网安全:预防ARP攻击的方法 2013-05-16 16:34:42ARP攻击是网吧网络安全的一个重大隐患,它也是是网吧管理员的心腹大患。预防ARP攻击比解决ARP攻击相对而言要容易得多,也重要得多。如何预防预防ARP攻击,保障网吧网络安全?大家不妨参考以下方法: 在网络正常的情况下,记录备份网络内的IP/MAC表,检测时用a

-

路由交换命令总结 2013-05-16 16:33:50

路由交换命令总结 2013-05-16 16:33:50「基础配置」 进入console口进行本地配置用户模式 xxenable n特权模式 xx#configure terminal全局配置模式 xx(config)#interface [f|s] n/m进入接口配置模式xx(config-if)# 进入(子)接口模式后配置IP(config-if)#ip addr A.B.C.D 子网掩码激活接口(config-if

-

大力推进信息化发展 切实保障信息安全 2013-05-16 16:33:26

大力推进信息化发展 切实保障信息安全 2013-05-16 16:33:26世界各国信息化快速发展,大力推进信息化发展和切实保障信息安全,对调整经济结构、转变发展方式、保障和改善民生、维护国家安全具有重大意义。 当前,世界各国信息化快速发展,信息技术的应用促进了全球资源的优化配置和发展模式创新,互联网对政治、经济、

-

1菜鸟简单抓肉鸡(如何抓肉鸡)

2011-06-17

-

2

电脑开机时出现lass.exe进程是病毒吗?

-

3

自拍须谨慎!教你如何通过照片定位查看拍摄地点

-

4

电脑病毒最基础知识

-

5

黑客学员必须了解的C语言技术

-

6

精典详细内网渗透专题文章

-

7

教你破解Tp-Link的无线路由密码

-

8

解决SecureCRT中文显示乱码

-

9

QQ电脑管家和360哪个好?横评实测对比

-

10

攻防实战:无线网络路由入侵过程