-

知新篇:当代信息安全的新内容 2014-08-13 15:58:23

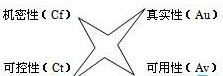

知新篇:当代信息安全的新内容 2014-08-13 15:58:23温故才能知新,上文中我们从信息安全的定义出发,详细讨论了企业信息安全的内容。在此基础上,下面我们将介绍当代信息安全遇到的新内容,包括信息内容安全和信息对抗。 2、当代信息安全的新内容 从信息安全...

-

层次化防御保证企业门户网站安全 2014-08-13 15:58:23

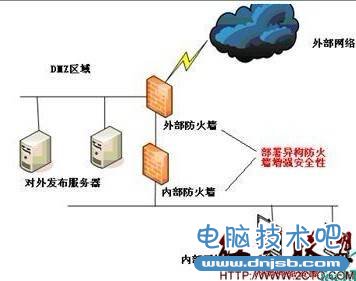

层次化防御保证企业门户网站安全 2014-08-13 15:58:23【TechTarget中国原创】目前,针对Web的攻击手段日益增多,拒绝服务攻击、网络钓鱼、SQL注入等等层出不穷,而企业门户网站是企业的脸面,如何保证其安全是运维人员、安全管理人员、CIO等需要深思熟虑的问题。本文...

-

企业需要安全人 看微软对员工的十个安全原则 2014-08-13 15:58:23

企业需要安全人 看微软对员工的十个安全原则 2014-08-13 15:58:23技术是死的,人是活的,企业更多的安全隐患不在于技术上的故障,而是人为的不安全操作。如果企业员工都具备良好的安全意识,这将成为企业中最强大的安全支持。下面我们来看看微软对员工的十个安全原则,为企业和...

-

浅谈办公自动化系统的安全防护策略 2014-08-13 15:58:23

浅谈办公自动化系统的安全防护策略 2014-08-13 15:58:23随着企业各部门之间、企业和企业之间信息交流的日益频繁,办公自动化网络的信息安全问题已经提到重要的议事日程上来,一个技术上可行、设计上合理、投资上平衡的安全策略已经成为成功的办公自动化网络的重要组成...

-

特权用户访问管理:如何避免访问蠕变 2014-08-13 15:58:23

特权用户访问管理:如何避免访问蠕变 2014-08-13 15:58:23好吧,让我们假设你的活动目录是简洁、中等和正确的:它包含你组织内的所有用户,并且当前他们是被许可的。这种令人高兴的状态要归功于健全的帐户管理生命周期。是否达到这点后你就可以止步不前了呢?不是。 ...

-

企业电子邮件安全设备购买指南 2014-08-13 15:58:23

企业电子邮件安全设备购买指南 2014-08-13 15:58:23电子邮件安全是任何企业的关键部分之一,担任保护电子邮件通信的任何设备都应当高效、可靠。在比较电子邮件安全设备时,你需要考虑下面这些要素: 总成本:购得成本仅是总成本的一部分。服务和支持选择、更新...

-

2012内网安全指南:威胁分析及解决方案 2014-08-13 15:58:23

2012内网安全指南:威胁分析及解决方案 2014-08-13 15:58:23对于广大的信息安全管理者而言,现有的网络安全防护手段大多强调对来自外部的主动攻击进行预防,检测以及处理,而授予内部主机更多的信任。但是,2011年最新统计数字表明,相当多的安全事件是由内网用户有意或无...

-

企业应该担忧Duqu木马吗? 2014-08-13 15:58:23

企业应该担忧Duqu木马吗? 2014-08-13 15:58:23在过去的一年中,很少有安全事件像Duqu恶意软件爆发那样赢得媒体的注意。Duqu木马、亦或称为W32.Duqu,正如公众所知,它会创建带有~DQ前缀的文件。它于去年10月14日首次被发现,研究员们称该木马惊人地类似于危险...

-

IT运维不再被动防御 反击黑客从这开始 2014-08-13 15:58:23

IT运维不再被动防御 反击黑客从这开始 2014-08-13 15:58:23【IT168 应用】2011年末爆发的网站泄密事件给所有搞IT运维管理的同学上了一堂最生动的实践课,2012年信息安全也必将受到企业的关注。作为企业的IT运维管理人员,除了打报告向企业申请更新安全设备,还可以做哪...

-

从突发事件响应看安全厂商可托付程度 2014-08-13 15:58:23

从突发事件响应看安全厂商可托付程度 2014-08-13 15:58:23前段时间出了好几个web和系统相关的漏洞,为神马没一个安全公司通知我们要注意防范,并且基于他们的产品提供解决方案呢?难道他们的产品都做到了dont make me think了吗?实事上并非如此,需要用户提醒厂商有...

-

用于企业安全的安卓系统安全设置及控制措施 2014-08-13 15:58:23

用于企业安全的安卓系统安全设置及控制措施 2014-08-13 15:58:23根据市场情报公司ABI Research的报告,如今在全世界范围内,运行安卓(Android)系统的设备数量已超过那些运行iOS系统的设备数量,比例为2.4:1。因此,许多雇主被迫允许使用运行消费级移动操作系统的设备进行业...

-

企业级Linux系统下的进程安全管理方法 2014-08-13 15:58:23

企业级Linux系统下的进程安全管理方法 2014-08-13 15:58:23在企业级的Linux应用中,进程是整个计算机系统的一个主体,它需要通过一定的安全等级来对客体(包括系统中的文件、数据、设备等)发生作用。进程在一定条件下可以对诸如文件、数据库等客体进行操作。如果进程用作...

-

企业信息安全框架漫谈 2014-08-13 15:58:23

企业信息安全框架漫谈 2014-08-13 15:58:23随着数据泄露、黑客攻击等安全事件在全球范围内的不断出现,信息安全工作的重要性已经为全世界所接受,尤其是企业,目前都将信息安全工作提到了战略性的高度。然而,企业信息安全究竟要做什么?要关注哪些方面?...

-

保护敏感数据对付恶意内部人员的九大妙招(一) 2014-08-13 15:58:23

保护敏感数据对付恶意内部人员的九大妙招(一) 2014-08-13 15:58:23有意或无意的内部人员威胁一直都大量存在。在经济困难时期,其恶尤甚。由于数字信息的激增,将信用卡数据、个人身份信息和知识产权变成现金、财产的手段,以及由此造成的风险都与日俱增。我们不再对受到信任的内...

-

企业Mac产品安全:超越Mac恶意软件扫描 2014-08-13 15:58:23

企业Mac产品安全:超越Mac恶意软件扫描 2014-08-13 15:58:23随着苹果在企业市场上持续地增长,瞄准Mac用户的恶意黑客数量也水涨船高。尽管早在2002年苹果已正式地建议Mac用户下载防病毒软件,但苹果公司所谓的Mac产品是安全的的市场消息经久不衰,以至于许多企业才刚刚开始...

-

NetEye防火墙的企业应用 2014-08-13 15:58:23

NetEye防火墙的企业应用 2014-08-13 15:58:23客户简介 我们公司是中国工艺品进出口总公司的直属企业,已与世界40多个国家和地区的数百家客户建立了贸易关系与合作关系。为了适应时代发展的要求,公司建立自己的局域网,开发内部应用软件,发展到今天,我们已经购买了多台服务器

-

企业选购防火墙4标准 2014-08-13 15:58:23

企业选购防火墙4标准 2014-08-13 15:58:23企业级别的防火墙是保障企业网络安全的第一道门槛。为此选择一个合适的防火墙产品,对于企业来说至关重要。简单的说,选择防火墙需要兼顾安全与性能。在提高企业网络安全的同时,不能够影响网络数据传输大效率以及可用性。具体的说,在20

-

对战病毒:企业电脑数据丢失恢复技术 2014-08-13 15:58:23

对战病毒:企业电脑数据丢失恢复技术 2014-08-13 15:58:23病毒并不可怕,可怕的是病毒破坏给我们带来的后果。普通用户可能感觉不到病毒危机,通常都认为病毒来了,大不了重装计算机,这样病毒将不复存在。然而对于企业来说,病毒带来的不仅仅是重装计算机问题,更多的则是被病毒破坏的文件和机密

-

2010年企业如何选购防火墙 2014-08-13 15:58:23

2010年企业如何选购防火墙 2014-08-13 15:58:23企业级别的防火墙是保障企业网络安全的第一道门槛。为此选择一个合适的防火墙产品,对于企业来说至关重要。简单的说,选择防火墙需要兼顾安全与性能。在提高企业网络安全的同时,不能够影响网络数据传输大效率以及可用性。具体的说,在20

-

网商科技企业管理系统2.0 cookies注射 2014-08-13 15:58:23

网商科技企业管理系统2.0 cookies注射 2014-08-13 15:58:23H4ckx7sBloghttp://hi.baidu.com/77dear漏洞文件IncCheck_Sql.asp%DimQuery_Badword,Form_Badword,i,Err_Message,Err_Web,name------定义部份头-------------------------------------------

-

W78CMS企业网站管理系统 v2.6.1 注射 2014-08-13 15:58:23

W78CMS企业网站管理系统 v2.6.1 注射 2014-08-13 15:58:23Author:Lan3a关键字:inurl:ShowDownload.asp?id=在admin目录下,add_js.asp文件中。未做任何处理就直接查询数据库。!--#include file="../conn.asp"--% set js = server.CreateObject("ADODB.RecordSet")sql="sele

-

如何为特定场景选择应用安全工具 2014-08-13 15:58:22

如何为特定场景选择应用安全工具 2014-08-13 15:58:22问:这个预算期间我们的安全团队得到资金来提高应用安全,我们考虑了诸如应用白名单、下一代防火墙、应用防火墙和应用活动监控等技术。然而,我们可能只被批准实施一种新产品。在这种特定情况下,您推荐我们选择...

-

城防启示:如何做好信息防泄漏 2014-08-13 15:58:22

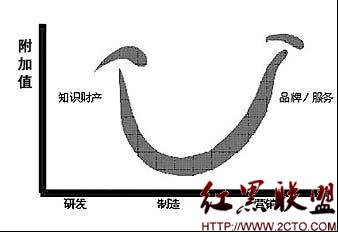

城防启示:如何做好信息防泄漏 2014-08-13 15:58:22被誉为台湾品牌教父的Acer创始人施振荣先生,于1992年再造宏基时提出了微笑曲线的理论,理论的核心内容即是:在产业链中,附加值更多体现在两端,研发和营销,处于中间环节的制造附加值最低。因此产业未来应朝微...

-

互联网企业应对恶意网址的思考 2014-08-13 15:58:22

互联网企业应对恶意网址的思考 2014-08-13 15:58:22形势概述与危害分析利益驱动,恶意软件专业化,集团化通过第三方挂马,间接挂马方式流行第三方软件漏洞大量利用,0day频出,防不胜防针对诈骗问题,互联网企业很难独善其身互联网企业如何应对恶意网站搜索Google...

-

天涯投票存在注入漏洞及修复方案 2014-08-13 15:58:22

天涯投票存在注入漏洞及修复方案 2014-08-13 15:58:22简要描述:过滤不严导致注入。漏洞证明:http://vote.tianya.cn/show_vote_result.php?r_id=358%20and%201=2%20union%20select%201,2,3,group_concat%28user%28%29,0x7C,version%28%29,0x7C,database%28%29%29,5...

-

1菜鸟简单抓肉鸡(如何抓肉鸡)

2011-06-17

-

2

电脑开机时出现lass.exe进程是病毒吗?

-

3

自拍须谨慎!教你如何通过照片定位查看拍摄地点

-

4

电脑病毒最基础知识

-

5

黑客学员必须了解的C语言技术

-

6

精典详细内网渗透专题文章

-

7

教你破解Tp-Link的无线路由密码

-

8

解决SecureCRT中文显示乱码

-

9

QQ电脑管家和360哪个好?横评实测对比

-

10

攻防实战:无线网络路由入侵过程