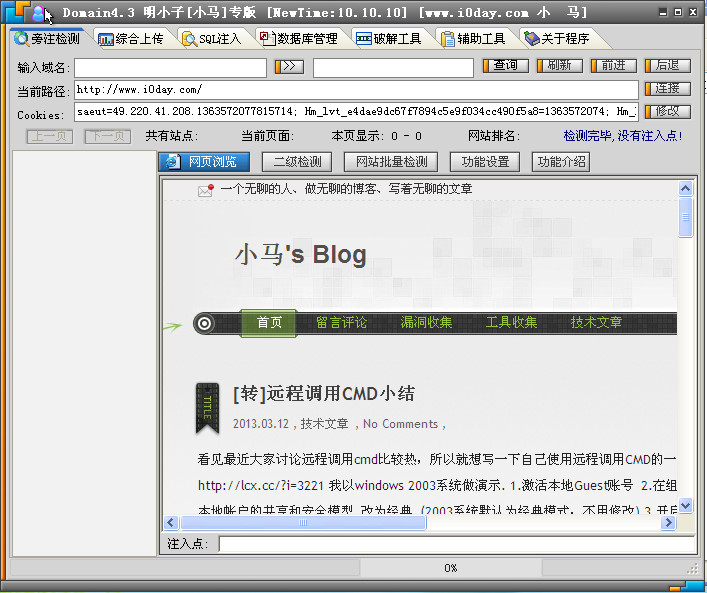

明小子注入工具 V4.3明小子注入工具 V4.3官方下载

明小子注入工具 V4.3明小子注入工具 V4.3官方下载

- 软件大小: 3.8MB

- 软件语言: 简体中文

- 更新时间: 2017-03-23

- 软件类型: 国产软件

- 官网下载: 查看

- 软件授权: 免费软件

- 应用平台: WinXP/Win2003/Vista/Win7/Win8

- 软件评分:

共有次下载

K歌达人电脑版

K歌达人电脑版 dz论坛注册机1.0 版

dz论坛注册机1.0 版 酷压CoolRAR 1.7.5

酷压CoolRAR 1.7.5 Infix PDF Editor 6.37 完美汉化

Infix PDF Editor 6.37 完美汉化 MTV精灵 1.5.1

MTV精灵 1.5.1 Milogs工作日志管理软件(轻松方便

Milogs工作日志管理软件(轻松方便 脱壳机(Yodas Protector )V1.03.

脱壳机(Yodas Protector )V1.03.

明小子注入工具 V4.3软件介绍 下载地址

明小子(注入工具)所谓的SQL(结构化查询语言)注入,简单来说就是利用SQL语句在外部对SQL数据库进行查询,更新等动作。用户输入的内容直接用来构造动态的SQL命令,或作为存储过程的输入参数,从而获取想得到的密码或其它服务器上的资料。

明小子(注入工具)所谓的SQL(结构化查询语言)注入,简单来说就是利用SQL语句在外部对SQL数据库进行查询,更新等动作。用户输入的内容直接用来构造动态的SQL命令,或作为存储过程的输入参数,从而获取想得到的密码或其它服务器上的资料。

所谓的SQL(结构化查询语言)注入,简单来说就是利用SQL语句在外部对SQL数据库进行查询,更新等动作。首先,数据库作为一个网站最重要的组件之一(如果这个网站有数据库的话),里面是储存着各种各样的内容,包括管理员的账号密码,脚本注入攻击者把SQL命令插入到WEB表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令,在某些表单中,用户输入的内容直接用来构造动态的SQL命令,或作为存储过程的输入参数,从而获取想得到的密码或其它服务器上的资料。

注入原理:

网站的配备内容等,一旦里面的数据被某人获得或者是被修改,那么那个人就可能获得整个网站的控制权。至于怎么获得这些数据,那些MSSQL弱口令的就不说,剩下的最有可能就是利用注入漏洞。

当用户在网站外部提交一个参数进入数据库处理,然后把处理后的结果发给用户,这个是动态网页最常见的,但是这个参数一旦没有被过滤,使得我们自己构造的sql语句也可以和参数一起参与数据库操作的,那么SQL注入漏洞就会产生

一个网站上存在外地数据提交是很正常的,一般都是用参数接受(request),然后再进行处理,而涉及于数据库操作的却占了很大的一部分。