思科路由器典型配置总结(1)

发布时间:2015-06-17 12:09:25作者:知识屋

思科路由器典型配置总结(1)

思科路由器配置之使用 ip verfy unicast reverse-path 网络接口命令

www.zhishiwu.com

这个功能检查每一个经过路由器的数据包。在路由器的CEF(Cisco ExpressForwarding)表该数据包所到达网络接口的所有路由项中,如果没有该数据包源IP地址的路由,路由器将丢弃该数据包。例如,路由器接收到一个源IP地址为1.2.3.4的数据包,如果CEF路由表中没有为IP地址1.2.3.4提供任何路由(即反向数据包传输时所需的路由),则路由器会丢弃它。

单一地址反向传输路径转发(Unicast Reverse PathForwarding)在ISP(局端)实现阻止SMURF攻击和其它基于IP地址伪装的攻击。这能够保护网络和客户免受来自互联网其它地方的侵扰。

使用Unicast RPF需要打开路由器的"CEF swithing"或"CEF distributedswitching"选项。不需要将输入接口配置为CEF交换(switching)。只要该路由器打开了CEF功能,所有独立的网络接口都可以配置为其它交换(switching)模式。RPF(反向传输路径转发)属于在一个网络接口或子接口上激活的输入端功能,处理路由器接收的数据包。

在路由器上打开CEF功能是非常重要的,因为RPF必须依靠CEF.Unicast RPF包含在支持CEF的Cisco IOS 12.0及以上版本中,但不支持Cisco IOS 11.2或11.3版本。

思科路由器配置之使用访问控制列表(ACL)过滤RFC 1918中列出的所有地址

参考以下例子:

interface xy

ip access-group 101 in

access-list 101 deny ip 10.0.0.0 0.255.255.255 any

access-list 101 deny ip 192.168.0.0 0.0.255.255 any

access-list 101 deny ip 172.16.0.0 0.15.255.255 any

access-list 101 permit ip any any

思科路由器配置之参照RFC 2267,使用访问控制列表(ACL)过滤进出报文

参考以下例子:

-- ISP端边界路由器 -- 客户端边界路由器 --

ISP端边界路由器应该只接受源地址属于客户端网络的通信,而客户端网络则应该只接受源地址未被客户端网络过滤的通信。以下是ISP端边界路由器的访问控制列表(ACL)例子:

access-list 190 permit ip any

access-list 190 deny ip any any [log]

interface

ip access-group 190 in

以下是客户端边界路由器的ACL例子:

access-list 187 deny ip any

access-list 187 permit ip any any

access-list 188 permit ip any

access-list 188 deny ip any any

interface

ip access-group 187 in

ip access-group 188 out

如果打开了CEF功能,通过使用单一地址反向路径转发(Unicast RPF),能够充分地缩短访问控制列表(ACL)的长度以提高路由器性能。为了支持Unicast RPF,只需在路由器完全打开CEF;打开这个功能的网络接口并不需要是CEF交换接口。

(免责声明:文章内容如涉及作品内容、版权和其它问题,请及时与我们联系,我们将在第一时间删除内容,文章内容仅供参考)

相关知识

-

怎么把无线路由器设置成无线交换机 TP-LINK无线路由器作为无线交换机教程

-

wifi无线路由没有信号怎么办 连接成功找不到无线路由器信号解决方法

-

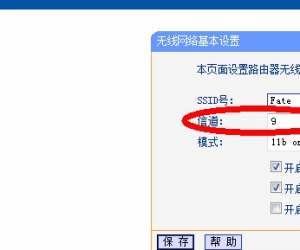

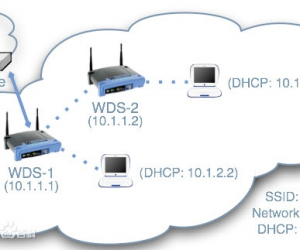

如何利用WDS延伸wifi覆盖范围 路由器怎么开启WDS模式扩展WIFI范围

-

家用光纤路由器怎么设置步骤图解 光纤用户的路由器如何连接设置方法

-

无线路由器网络DNS被劫持了怎么办 如何查看路由器是否被劫持了方法

-

如何查看无线路由器有几个人用 怎么查询有多少人连接到我的路由器

-

使用宽带路由器设置过滤不良网站方法 如何利用路由器限制访问某些网站

-

路由器端口模块化和非模块化区别在哪 路由器分模块化和非模块化是什么意思

-

路由器和光猫ip地址冲突怎么办 路由器和光猫的区别是什么详细介绍

-

无线路由器固件损坏怎么修复方法 如何检测无线路由器是否损坏教程

软件推荐

更多 >-

1

智能路由器哪个好 8款2015家用智能路由器推荐

智能路由器哪个好 8款2015家用智能路由器推荐2015-09-01

-

2

如何将WiFi信号隐藏防止别人用万能钥匙蹭网

-

3

路由器重置后怎么办 路由器重置后如何设置?

-

4

[WDS无线桥接功能] 教你如何扩展家中WIFI信号覆盖

-

5

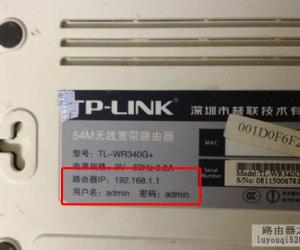

192.168.1.1管理员密码是什么?

-

6

路由器怎么看宽带上网帐号和密码?查看路由器宽带密码方法图文介绍

-

7

极路由3怎么样?极路由3真机拆解评测

-

8

腾达A301怎么设置 腾达A301设置图文教程

-

9

水星路由器怎么设置无线网络密码?

-

10

腾达路由器怎么恢复出厂设置 Tenda路由器恢复出厂设置2种方法