Windows防火墙的日志分析

发布时间:2011-07-02 18:57:51作者:知识屋

在”微软的“后门”的发现与清除“这篇文章里已经说了如何用Windwos防火墙来封闭端口 在 “终端端口限IP“这篇文章中,说了如何用WIndows防火墙来限制只允许自己连接终端

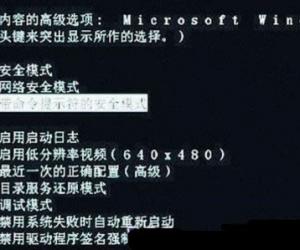

如何记录日志呢

记录被丢弃的连接就可以,不然1T的硬盘估计都装不下这日志。

打开日志

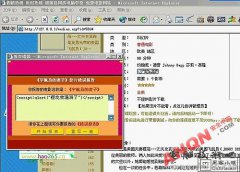

会看到这样的

#Version: 1.5

#Software: Microsoft Windows Firewall

#Time Format: Local

#Fields: date time action protocol src-ip dst-ip src-port dst-port size tcpflags tcpsyn tcpack tcpwin icmptype icmpcode info path

2011-05-14 14:45:44 DROP TCP 121.14.11.62 192.168.1.100 80 35106 40 A 3456172238 1370391300 27 – - – RECEIVE

2011-05-14 14:45:52 DROP TCP 219.133.60.173 192.168.1.100 443 65124 169 AP 2086682883 794527494 24480 – - – RECEIVE

前面的2011-05-14 14:45:44就不用说了,当然是日期

DROP 就是丢弃数据包

TCP 以TCP方式连接

121.14.11.62 192.168.1.100 80

这个121.14.11.62是连接者IP 192.168.1.100是本机IP 80是端口

35106 40 A 3456172238 1370391300 27

这些就是对方端口之类的,不用管

RECEIVE指入站包,如果是SEND则是你发出去包

通过分析这些日志,就可以找出潜在威胁,比如谁尝试连接你的终端端口

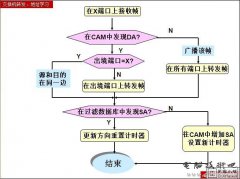

连接终端是有目的的

1.无聊分子瞎弄

2.已经成功提权了(或社工)了你的密码,想通过终端进入服务器

相关知识

软件推荐

更多 >-

1

教你把书上的字快速弄到电脑上

教你把书上的字快速弄到电脑上2011-07-02

-

2

黑客基础教程之如何查看论坛隐藏贴(怎么查看论坛隐藏贴)

-

3

一个黑客所需的基本技能

-

4

黑客基础教程之如何查看电脑配置(怎么查看自己的电脑配置)

-

5

怎么取消开机密码

-

6

什么是肉鸡,如何避免电脑成为肉鸡?

-

7

一名初级黑客所必须掌握的基本技能

-

8

电脑常见安全隐患,你知道吗?

-

9

黑客基础教程之黑客入侵渗透教程

-

10

【注意】QQ密码本地破解的原理和方法