从手机到打印机 当心六个企业安全漏洞

发布时间:2014-08-13 15:58:26作者:知识屋

1.无线网络中的未经授权智能手机

智能手机给企业安全带来了巨大的安全风险,主要是因为智能手机非常普遍,有些员工会在办公室使用个人设备,即使他们的雇主部署了有效的政策来禁止他们的使用,

“危险之处在于智能手机是可以进行三种连接的设备,蓝牙、无线和GSM无线,”互联网昂咨询公司SecTheory创始人Robert Hansen表示。在办公室使用他们的智能手机的员工让公司网络增加了潜在的攻击点。

如果你使用像智能手机一样跨越多个无线频谱的设备,“攻击者可能使用蓝牙狙击枪从一英里外读取蓝牙信息,”Hansen表示。蓝牙是让攻击者访问无线网络然后攻击企业网络的开放端口。

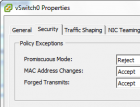

Hansen表示,简单禁止智能手机的政策不可能有效,员工总是禁不住诱惑地在办公室使用他们的设备,即使这是被禁止的。IT部门应该只允许被批准的设备接入网络,并且这种访问应该是基于MAC地址的,该地址是与特定设备关联的独特代码,这样就可以追踪这些设备。

利用网络访问控制是确保阻止未经授权访问发生的另一个技巧。在一个理想世界中,企业都应该将客户接入无线网络与重要的企业网络分开,即使有两个无线局域网络意味着更多的冗余和管理开支。

另一个方法:提供强大的公司认可的智能手机,例如谷歌的Android,同时阻止员工使用不被支持的设备。通过鼓励使用被批准的手机,IT部门可以集中在为单一平台设备部署安全措施,而不必处理众多品牌和平台。

2.打开网络打印机的端口

办公室打印机是另一个看似无害而实则带来安全风险的设备,大多数公司都忽略了这种危害。在过去几年,打印机已经可以通过无线网络连接,有些甚至使用3G连接和电话线来传真。有些模式确实可以阻止打印机的某些端口,但是正如Hansen所说,如果在一家大型公司,打印机有200个阻止端口,那么可能会有另外1000个端口是开放的。攻击者可以通过这些端口侵入企业网络,更恶毒的伎俩就是捕捉所有打印信息以获取机密信息。

安全专家Jay Valentine表示,“你还没有听说过这个问题的原因之一在于目前还没有有效的方法来关闭这些端口。”

处理这个问题的最好方法就是禁用打印机上的所有无线选项。如果这不可行的话,IT部门需要确保所有端口都阻止了任何未经授权访问,同样重要的是,使用安全管理工具来检测和报告这些开放打印机端口。

3.包含问题代码的定制开发的web应用程序

几乎每个企业安全专家都很害怕由于编程中的粗心大意而导致的漏洞。 这可能发生在定制开发软件以及行业软件和开源软件。Hansen表示,常见的巴西就是利用服务器上的xp_cmdshell例程,通常没有经验的程序员或者系统管理员可能会无意为攻击者敞开大门。这样做攻击者可以获取到数据库的完全访问权限,提供访问数据的入口和进入网络的后门。

相关内容

Hansen表示,web服务器上的PHP程序也可能辅助攻击者攻入网络。编码错误(例如当从应用程序调用远程文件时的不适当保护措施)可以让添加他们自己的嵌入式代码。这确实有可能会发生,如果开发人员没有谨慎处理哪些文件可以基于用户的输入而被调用或者企业博客使用引用功能来报告链接回发布内容,而没有先消毒保存的URL以防止未经授权的数据库查询。

最明显的解决方法就是避免使用诸如免费提供的PHP脚本软件、博客插件或者其他可疑的代码。如果确实需要使用这些软件,可以部署安全监测工具来检测。

4. 社交网络欺骗

Facebook和Twitter用户可能被愚弄至泄漏个人敏感信息,通常这种类型的攻击都很狡诈,很难被追查。

“找工作的人们通常会原因透露个人信息,”Hansen表示,他的一个客户曾告诉他攻击者如何利用从招聘网站得到的虚假的电子邮件地址来冒充招聘人员,从而获取他的个人信息。

5.员工下载非法电影和音乐

P2P网络仍然很盛行。在一家大型公司,员工使用P2P系统下载非法内容或者建立自己的服务器来发布软件并不罕见。

“根据企业政策,P2P网络应该完全被阻止,”安全公司Security Awareness公司首席执行官Winn Schwartau表示,“P2P端口完全被关闭,在所有企业端口,P2P程序可以通过黑白名单来被阻止,以及通过企业服务器进行过滤。”

“向P2P文件注入恶意代码并不是难事,并且可能让企业陷入困境,根据代码涉及的不同,”他建议采用“资源隔离”的方法,从根本上控制哪些应用程序用户被允许访问。不同的操作处理方法也略有不同,但在企业政策无法有效执行的情况下,这种方法确实可以尝试。

Schwartau建议IT部门定期对所有企业网络和服务器进行整顿,查找P2P活动,并且阻止所有P2P活动。

6.即时通讯消息欺骗和恶意软件感染

另外一个潜在攻击介质:智能手机的即时通讯消息。攻击者可以使用短信来联系员工试图让他们泄露关键信息,例如网络登录凭证和商业情报,他们也可以使用短信在手机上安装恶意软件。

“我们曾经见识过rootkit如何在持有者不知道的情况下打开电话的麦克风,”Schwartau表示,“攻击者可以发送不可见的文本信息到被感染的手机让它进行呼叫并打开麦克风。”当用户在开会或者攻击者想要偷听时,这种伎俩将会很有效。

Schwartau表示有很多方法可以过滤短信活动,但这通常都是通过无线运营商进行的,由于短信不是基于IP的,因此这通常都是不受企业管理员控制的。阻止这种攻击的最佳办法就是与运营商合作以确保他们使用恶意拦截软件、短信过滤器以及重定向这种类型的攻击。

另外,创建智能手机使用政策,鼓励或者要求使用公司认可或者公司提供的手机和服务计划能够减少这种风险。

当然,依靠现有技术,公司不可能阻止所有这些潜在的安全攻击,并且攻击者也不断地在转变攻击策略。企业应该尝试堵住这六个安全漏洞,同时也应该留意最新形式的恶意活动。

知识阅读

软件推荐

更多 >-

1菜鸟简单抓肉鸡(如何抓肉鸡)

2011-06-17

-

2

电脑开机时出现lass.exe进程是病毒吗?

-

3

自拍须谨慎!教你如何通过照片定位查看拍摄地点

-

4

电脑病毒最基础知识

-

5

黑客学员必须了解的C语言技术

-

6

精典详细内网渗透专题文章

-

7

教你破解Tp-Link的无线路由密码

-

8

解决SecureCRT中文显示乱码

-

9

QQ电脑管家和360哪个好?横评实测对比

-

10

攻防实战:无线网络路由入侵过程