20个OpenSSH服务器最佳安全实践

发布时间:2014-09-05 17:36:58作者:知识屋

OpenSSH是SSH协议的一种实现,它是远程登录,通过scp或sftp实现备份和远程文件传输等的推荐安全协议,SSH保证两个网络或两个系统之间数据交互的机密性和完整性,它的主要优点是通过公钥加密技术实现服务器身份验证。但时有OpenSSH零日漏洞爆出,因此OpenSSH服务器本身也需要调整才能提高整体安全性。

默认配置文件和SSH端口

/etc/ssh/sshd_config:OpenSSH服务器配置文件;

/etc/ssh/ssh_config:OpenSSH客户端配置文件;

~/.ssh/:用户SSH配置目录;

~/.ssh/authorized_keys:用户公钥(RSA或DSA);

/etc/nologin:如果存在这个文件,sshd会拒绝除root用户外的其它用户登录;

/etc/hosts.allow和/etc/hosts.deny:定义tcp-wrapper执行的访问控制列表;

SSH默认端口:22

图 1 SSH会话窗口

1、禁用OpenSSH服务器

工作站和笔记本电脑可以不用OpenSSH服务器,如果你不需要提供SSH远程登录和文件传输功能,可以禁用并删除SSHD服务器,CentOS / RHEL / Fedora Linux用户可以使用下面的yum命令禁用和删除openssh-server:

# chkconfig sshd off# yum erase openssh-server

Debian / Ubuntu Linux用户可以使用下面的apt-get命令禁用和删除openssh-server:

# apt-get remove openssh-server

你可能需要更新你的iptables脚本,移除ssh例外规则,在CentOS / RHEL / Fedora下,打开etc/sysconfig/iptables和/etc/sysconfig/ip6tables文件,删掉与ssh相关的例外规则,然后使用下面的命令重启iptables:

# service iptables restart# service ip6tables restart

2、只使用SSH v2

SSH协议的第一个版本(SSH v1或SSH-1)存在中间人攻击问题和安全漏洞,它已经被作废,应该不惜一切代价避免使用SSH v1。打开sshd_config配置文件,如果没有就增加下面这一行设置:

Protocol 2

这样启动sshd后就只会使用SSH协议的第二个版本(SSH v2或SSH-2)了。

3、限制用户的SSH访问

默认情况下,所有系统用户都可以用他们的密码或公钥通过SSH实现远程登录,但有时你创建的UNIX/Linux用户是用于ftp或email目的,如果不加限制,这些用户也可以使用ssh登录到系统,并且可以使用编译器,脚本语言,如Perl或Python,这些工具已经足够利害,可以打开任意网络端口,执行任意操作。我的一个客户端上有过时的PHP脚本,攻击者可以通过PHP脚本在系统上创建一个新账号,但攻击者不能通过该账号ssh登录,因为它没有在允许的用户列表范围内(AllowUsers)。

假设我们只要root,vivek和jerry用户能通过SSH使用系统,向sshd_config配置文件中添加:

AllowUsers root vivek jerry

另外,你还可以允许所有用户通过SSH登录,但拒绝一部分用户,这时就需要向sshd_config配置文件中添加:

DenyUsers saroj anjali foo

你也可以配置Linux PAM允许或拒绝通过sshd服务器登录,你也可以指定一列用户组有权访问或拒绝他们访问ssh。

4、配置空闲超时退出时间间隔

用户可以通过ssh登录到服务器,你可以设置一个空闲超时时间间隔避免出现孤儿ssh会话,打开sshd_config配置文件,确保有如下的配置项:

ClientAliveInterval 300ClientAliveCountMax 0

上面的例子设置的空闲超时时间间隔是300秒,即5分钟,过了这个时间后,空闲用户将被自动踢出出去(可以理解为退出登录/注销)。

5、禁用.rhosts文件

不要读取用户的~/.rhosts和~/.shosts文件,使用下面的设置更新sshd_config配置文件:

IgnoreRhosts yes

SSH可以模拟过时的rsh命令的行为,rsh被公认为是不安全的远程访问协议,因此必须得禁用掉

6、禁用基于主机的身份验证

为了禁用基于主机的身份验证,使用下面的选项更新sshd_config配置文件:

HostbasedAuthentication no

7、禁用root通过SSH登录

没有必要使用root用户通过SSH远程登录,普通用户可以通过su或sudo(推荐)获得root级别的访问权,这样你可以得到完整的审计信息,谁通过sudo在系统上执行特权命令就会一清二楚。为了禁止root用户通过SSH登录,使用下面的选项更新sshd_config配置文件:

PermitRootLogin no

但也有人认为root用户通过SSH登录没什么不妥,之所以人们一直有“不要用root用户登录”的想法,都是不安全的Telnet协议惹的祸。

8、启用警告横幅

使用下面的设置更新sshd_config配置文件,设置一个警告横幅:

Banner /etc/issue

在/etc/issue文件中,可以和你的法律顾问商讨一下,列出用户使用ssh应该遵守的法律法规和注意事项。

8、防火墙SSH端口:22

你需要为ssh端口22更新iptables或pf防火墙配置,通常,OpenSSH服务器应该只接受来自局域网或受信任的远程客户端的连接。

Netfilter(iptables)配置

更新/etc/sysconfig/iptables(Red Hat及基于Red Hat的系统)文件,只接受来自192.168.1.0/24和202.54.1.5/29的连接,配置如下:

-A RH-Firewall-1-INPUT -s 192.168.1.0/24 -m state --state NEW -p tcp --dport 22 -j ACCEPT-A RH-Firewall-1-INPUT -s 202.54.1.5/29 -m state --state NEW -p tcp --dport 22 -j ACCEPT

如果你还准备让sshd通过IP V6,那还需要更新/etc/sysconfig/ip6tables(Red Hat或基于Red Hat的系统)文件,配置如下:

-A RH-Firewall-1-INPUT -s ipv6network::/ipv6mask -m tcp -p tcp --dport 22 -j ACCEPT

你在实际操作时,请用真实的IP V6地址范围替换ipv6network::/ipv6mask。

◆BSD PF防火墙配置

如果你使用的是PF防火墙,请更新/etc/pf.conf文件:

pass in on $ext_if inet proto tcp from {192.168.1.0/24, 202.54.1.5/29} to $ssh_server_ip port

ssh flags S/SA synproxy state

默认情况下,ssh会监听系统上所有网卡和IP地址,限制ssh端口绑定,改变ssh端口(暴力攻击通常是针对端口22的),假设要绑定到192.168.1.5和202.54.1.5这两个IP地址,端口改为300,那sshd_config文件需要做如下修改:

Port 300

ListenAddress 192.168.1.5

ListenAddress 202.54.1.5

更好的办法是使用主动式脚本,如后面会谈到的fail2ban或denyhosts。

10、使用强SSH密码和密语

为你的密钥使用强用户密码和密语有多重要我就不说了,暴力破解攻击之所以能够得逞,都是因为你使用了基于字典的密码,你可以强制用户避免使用字典中能直接找到的词作密码,另外可以借助john the ripper tool工具找出现有系统中存在的弱密码。下面是一个随机密码生成器(放到你的~/.bashrc文件中):

genpasswd() {local l=$1 [ "$l" == "" ] && l=20 tr -dc A-Za-z0-9_ < /dev/urandom | head -c ${l} | xargs}

运行它:

genpasswd 16

输出:

uw8CnDVMwC6vOKgW

11、使用基于公钥的身份验证

使用公/私密钥对和密码对私钥实施保护,如何使用基于RSA和DSA的身份验证,请参考html">http://www.cyberciti.biz/tips/ssh-public-key-based-authentication-how-to.html和http://www.cyberciti.biz/faq/ssh-password-less-login-with-dsa-publickey-authentication/,永远不要使用无密钥密码登录。

12、使用基于密钥链的身份验证

密钥链是一个经过设计的特殊的bash脚本,它让基于密钥的身份验证变得难以置信的方便和灵活,与无密钥密码相比,它的优势太多了。关于如何安装和使用密钥链软件,请访问http://www.cyberciti.biz/faq/ssh-passwordless-login-with-keychain-for-scripts/。

13、Chroot SSHD(将用户锁定在他们自己的home目录)

默认情况下,用户可以浏览服务器目录,如/etc,/bin等,你可以使用基于操作系统的chroot或使用特殊的工具,如rssh,来保护ssh,在OpenSSH 4.8p1和4.9p1中,你不再需要第三方hack工具,如rssh,或是复杂的chroot配置,来将用户限制在他们自己的home目录中,新版本中增加了一个ChrootDirectory命令,它可以直接将用户限制在自己的home目录中。更多信息请访问http://www.debian-administration.org/articles/590。

14、使用TCP Wrapper

TCP Wrapper是一个基于主机的网络ACL系统,用于过滤到互联网的网络访问,OpenSSH支持TCP Wrapper,只需要更新你的/etc/hosts.allow文件,下面的例子表示仅允许来自192.168.1.2 和172.16.23.12的ssh访问:

192.168.1.2 172.16.23.12

关于如何在Linux / Mac OS X 和UNIX类操作系统上安装和配置TCP Wrapper,请访问http://www.cyberciti.biz/faq/tcp-wrappers-hosts-allow-deny-tutorial/。

15、禁用空密码

你需要明确禁止密码为空的用户远程登录,使用下

相关知识

-

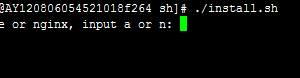

linux一键安装web环境全攻略 在linux系统中怎么一键安装web环境方法

-

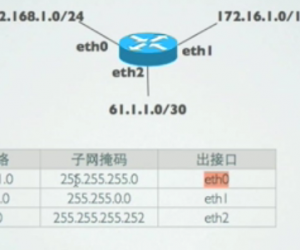

Linux网络基本网络配置方法介绍 如何配置Linux系统的网络方法

-

Linux下DNS服务器搭建详解 Linux下搭建DNS服务器和配置文件

-

对Linux进行详细的性能监控的方法 Linux 系统性能监控命令详解

-

linux系统root密码忘了怎么办 linux忘记root密码后找回密码的方法

-

Linux基本命令有哪些 Linux系统常用操作命令有哪些

-

Linux必学的网络操作命令 linux网络操作相关命令汇总

-

linux系统从入侵到提权的详细过程 linux入侵提权服务器方法技巧

-

linux系统怎么用命令切换用户登录 Linux切换用户的命令是什么

-

在linux中添加普通新用户登录 如何在Linux中添加一个新的用户

软件推荐

更多 >-

1

专为国人订制!Linux Deepin新版发布

专为国人订制!Linux Deepin新版发布2012-07-10

-

2

CentOS 6.3安装(详细图解教程)

-

3

Linux怎么查看网卡驱动?Linux下查看网卡的驱动程序

-

4

centos修改主机名命令

-

5

Ubuntu或UbuntuKyKin14.04Unity桌面风格与Gnome桌面风格的切换

-

6

FEDORA 17中设置TIGERVNC远程访问

-

7

StartOS 5.0相关介绍,新型的Linux系统!

-

8

解决vSphere Client登录linux版vCenter失败

-

9

LINUX最新提权 Exploits Linux Kernel <= 2.6.37

-

10

nginx在网站中的7层转发功能