-

五步实现云计算PaaS安全性 2014-08-13 15:58:18

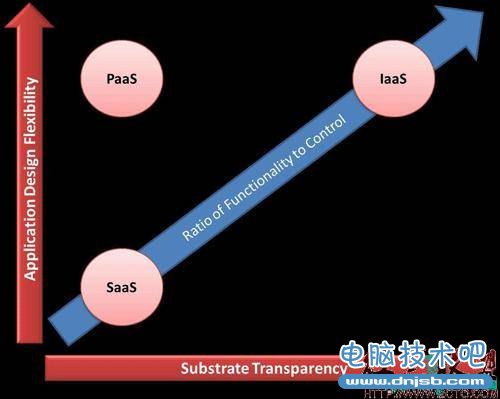

五步实现云计算PaaS安全性 2014-08-13 15:58:18当谈及安全性和云计算模型时,平台即服务(PaaS)有着它自己特殊的挑战。与其他的云计算模型不同,PaaS安全性所要求的应用程序安全性专业知识往往是大多数公司无法投入巨资就能够拥有的。这个问题很复杂,因为众...

-

严格控制数据访问以提高BYOD的安全 2014-08-13 15:58:18

严格控制数据访问以提高BYOD的安全 2014-08-13 15:58:18尽管桌面虚拟化的BYOD安全效益,但它仍不是防止数据泄露的最好方法。要真正有一个安全的运行环境,你需要有严格控制数据访问控制的方法。 实现桌面虚拟化架构(VDI)可以解决一些BYOD安全问题,因为应用程序虽...

-

十招全面巩固企业的内网安全 2014-08-13 15:58:18

十招全面巩固企业的内网安全 2014-08-13 15:58:18几乎所有企业对于网络安全的重视程度一下子提高了,纷纷采购防火墙等设备希望堵住来自Internet的不安全因素。然而,Intranet内部的攻击和入侵却依然猖狂。事实证明,公司内部的不安全因素远比外部的危害更恐怖。...

-

深度分析:UTM和XTM 企业选择哪个好? 2014-08-13 15:58:17

深度分析:UTM和XTM 企业选择哪个好? 2014-08-13 15:58:17长期以来,统一威胁管理(UTM)及其升级版可扩展威胁管理(XTM)一直被视为网络安全的一站式解决方案,但中小企业现在仍然喜欢用这个技术吗?还是独立产品又卷土重来了?这个术语是由IDC在2004年创造的,当时传统...

-

SaaS环境安全问题:描述职责 2014-08-13 15:58:17

SaaS环境安全问题:描述职责 2014-08-13 15:58:17尽管软件即服务(SaaS)和基础架构即服务(IaaS)环境在都包含外包服务上类似,但是一个要确保SaaS应用安全的客户战略却更为复杂。因为SaaS和IaaS环境主要的不同在SaaS环境缺乏控制,确保SaaS应用安全战略也就完...

-

如何缓解Web应用程序威胁 2014-08-13 15:58:17

如何缓解Web应用程序威胁 2014-08-13 15:58:17现在几乎所有企业都会在互联网上建立网站,他们不仅通过网站提供信息,而且还通过Web应用程序、博客和论坛与他们的客户进行互动。从网上零售商的互动婴儿注册表,到电子交易网站的投资计算器,或者软件供应商的互...

-

全硬盘加密技术避免笔记本丢失引起的灾难 2014-08-13 15:58:17

全硬盘加密技术避免笔记本丢失引起的灾难 2014-08-13 15:58:17丢失笔记本是非常糟糕的经历,但你需要为此做准备。全硬盘加密技术可以帮助保护终端设备,即使它落到别人手里。 全硬盘加密(FDE)有时也被称为WDE,是指把所有存储在笔记本硬盘上的数据进行加密的过程,包括...

-

运用动态安全域保护企业网的方法 2014-08-13 15:58:17

运用动态安全域保护企业网的方法 2014-08-13 15:58:17网络安全域是指同一系统内有相同的安全保护需求、相互信任,并具有相同的安全访问控制和边界控制策略的子网或网络,相同的网络安全域共享一样的安全策略。网络安全域从广义上可理解为具有相同业务要求和安全要...

-

企业WIFI安全应用方案 2014-08-13 15:58:17

企业WIFI安全应用方案 2014-08-13 15:58:17目前,企业WIFI应用已经普及开来,由于WIFI安全性考量,在部署之前,企业必须要确保不会对已有安全策略产生影响。那么,企业WIFI应该采用整体方案,从安全验证,设备选型,安装位置等方面去分析,使得能够完全整...

-

利用开源信息抵御网络攻击 2014-08-13 15:58:17

利用开源信息抵御网络攻击 2014-08-13 15:58:17目前IT面临的主要困境是:安全工具就像一个黑洞,吸走企业的时间和金钱,以及企业应该如何适当地保护企业的信息系统和资产。强大的防御并不一定意味着高成本,企业应该从评估公开信息开始,并想办法保护这些公开...

-

Java漏洞成系统薄弱点 企业该如何应对? 2014-08-13 15:58:16

Java漏洞成系统薄弱点 企业该如何应对? 2014-08-13 15:58:16对企业CTO、CIO、CSO们而言,Java一直是一个很难攻克的难题。在当今的企业环境中,以禁用Java等方式来缓解Java风险很难实现。一般来说,Java都是嵌入在能够保持企业竞争力的企业关键业务应用中。然而遗憾的是,犯

-

移动设备让企业的安全策略更复杂了吗? 2014-08-13 15:58:16

移动设备让企业的安全策略更复杂了吗? 2014-08-13 15:58:16个人用户可以选择其使用的技术,这是我们这个时代的特征,这不只是在IT行业,同样也在安全行业,你现在能通过多种不同的方式与同事共享文件。首先,你可以无视公司结构来共享文件,可能通过Sharepoint或者其他方...

-

中小企业如何选购安全路由器 2014-08-13 15:58:16

中小企业如何选购安全路由器 2014-08-13 15:58:16安全路由器在企业中的应用非常广泛,可能好多人还不了解中小企业如何选购安全路由器,没有关系,看完本文你肯定有不少收获,希望本文能教会你更多东西。安全路由器通常是集常规路由与网络安全功能于一身的网络安...

-

企业系统安全管理和强化的十个建议 2014-08-13 15:58:16

企业系统安全管理和强化的十个建议 2014-08-13 15:58:16企业系统的安全管理运维涉及到公司信息化系统和数据的防入侵、防泄露工作,这是为所有CSO、COO非常关注的基础性工作。虽然基础,但是一旦处理不到位,将会给企业带来重大数据、经济损失或者声誉损失。本文针对企

-

Windows 8.1安全:企业功能和工具 2014-08-13 15:58:16

Windows 8.1安全:企业功能和工具 2014-08-13 15:58:16微软发布Windows 8.1企业预览版已经有几个月了,那么在安全性方面有哪些值得关注的问题呢?可能对于企业来说,Windows 8.1最吸引人的安全功能就是简化了数据加密和对员工自带设备进行远程擦除的过程。另外,还...

-

企业需要特别关注的11个BYOD风险 2014-08-13 15:58:16

企业需要特别关注的11个BYOD风险 2014-08-13 15:58:16在移动互联时代,BYOD所带来的风险主要是针对具备计算功能以及短讯和语音功能的移动平台如智能手机和平板电脑设备。典型的情况是这些移动设备通常也具有大量的存储容量,这些设备通过数据泄漏、恶意软件、未经授权...

-

安全事件响应程序:何时该关闭系统 2014-08-13 15:58:16

安全事件响应程序:何时该关闭系统 2014-08-13 15:58:16企业比以往任何时期都依赖于把它和社会联系在一起的电脑和系统。同时,为了企业有价值的信息或出于某些政治原因的攻击也变得前所未有的复杂,这些攻击给企业安全团队增加了很大的压力,因为保持关键系统无中断地...

-

企业建立顶级安全拓展型团队七项建议 2014-08-13 15:58:16

企业建立顶级安全拓展型团队七项建议 2014-08-13 15:58:16EMC信息安全事业部RSA今天发布企业创新信息安全委员会(SBIC)的一项全新研究报告,包含一项极具前瞻性的安全计划,涉及建立下一代信息安全团队,以及今天的全球企业中的网络威胁生命周期管理。面对错综复杂的商

-

俄黑客组织窃取12亿网民账号和密码 2014-08-08 17:25:38

俄黑客组织窃取12亿网民账号和密码 2014-08-08 17:25:38近日,据彭博社网站报道,美国安全厂商Hold Security披露,俄罗斯一个黑客组织窃取了12亿个互联网帐户的帐户名和密码,这也是已知的最严重的互联网信息盗窃案。 Hold Security称,俄罗斯黑客组织掌握的信息与约5亿个电子邮件地址有关。Hold Security没有披露

-

2014黑客大会:怎样能破解一切 2014-08-08 17:23:48

2014黑客大会:怎样能破解一切 2014-08-08 17:23:48当全世界的顶尖安全专家们准备云集美国,参加8月即将召开的2014黑帽大会之际,他们肯定是早已摩拳擦掌,准备在同行面前施展各自的绝技了,他们将会用各种最新式的方法去破解一切可能破解的设备,和所有我们相当信任的协议的漏洞。下面所举的将是本届大会上可

-

“超级病毒”不过半成品,搞恐吓营销的你们够了 2014-08-06 19:00:33

“超级病毒”不过半成品,搞恐吓营销的你们够了 2014-08-06 19:00:338月2日、3日,多个媒体微博传播了所谓超级手机病毒的消息。而我认为,相关新闻高估了病毒危害。所谓超级手机病毒实属寻常,多个杀毒软件可以查杀。该病毒已实现的主要危害是群发短信消耗手机费,手机短信本身并不是病毒,网民勿须过度恐慌。 中毒手机会向手

-

exploit with SEH 2014-07-15 11:50:30

exploit with SEH 2014-07-15 11:50:300X01 SEH简介SEH(Structured Exception Handling),即结构化异常处理.是(windows)操作系统提供给程序设计者的强有力的处理程序错误或异常的武器。每个S.E.H包含两个 DWORD指针:S.E.H链表指针和异常处理函数句...

-

处理被ssh-scan入侵的Linux主机记录 2014-07-15 11:50:30

处理被ssh-scan入侵的Linux主机记录 2014-07-15 11:50:30早上发现一台Linux AS 4的主机被Hacker入侵了,有一大堆scanssh的进程。入侵者一般利用oracle/sybase/nagios/tuxedo等常用Linux/UNIX的应用服务的用户名套passwd.txt等口令字典文件循环尝试用22端口ssh登录。再...

-

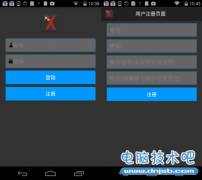

Android框架层漏洞-Fragment注入 2014-07-15 11:50:30

Android框架层漏洞-Fragment注入 2014-07-15 11:50:30原文:ANewVulnerabilityintheAndroidFramework:FragmentInjection 出处:http: securityintelligence com new-vulnerability-android-framework-fragment-injection comments作者:RoeeHay,IBMApplicationSe

-

天天浏览器限制不严格导致信息泄露 2014-07-15 11:50:30

天天浏览器限制不严格导致信息泄露 2014-07-15 11:50:30通过ln -s后,进而达到访问私有目录文件的主要利用代码简要如下:xhrContent代码如下:bodyuWait a few seconds uscriptfunction doitjs() {var xhr = new XMLHttpRequest;xhr onload = func

-

1

教你把书上的字快速弄到电脑上

教你把书上的字快速弄到电脑上2011-07-02

-

2

菜鸟简单抓肉鸡(如何抓肉鸡)

-

3

黑客基础教程之如何查看论坛隐藏贴(怎么查看论坛隐藏贴)

-

4

一个黑客所需的基本技能

-

5

06月15日病毒播报:“通犯”变种fuqy和“毒它虫”变种

-

6

盘点四十年来史上著名计算机病毒

-

7

黑客基础教程之如何查看电脑配置(怎么查看自己的电脑配置)

-

8

电脑开机时出现lass.exe进程是病毒吗?

-

9

怎么取消开机密码

-

10

自拍须谨慎!教你如何通过照片定位查看拍摄地点