Linux 文件安全之随机数生成器 李晓辉

发布时间:2014-05-22 17:05:24作者:知识屋

笔者:李晓辉

数据安全这一话题,在如今这个时代,哪里都在喊,但是我们每天都能看到由于数据安全不到位,造成多少多少损失,说实话,谁也不能保证数据的绝对安全,只有相对的安全,好了,今天我们的话题,也是关于数据安全的,今天我们来讨论一下linux下的随机数生成器的使用,linux随机数生成器总的来说还是很不错的,它可以把我们敲击键盘的速度,重量,鼠标的移动等,都通过一定的算法来生成密钥,我们再用密钥来加密和解密,这种情况下,数据还是比较安全的。

好了,费话不多说,开始我们的话题

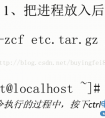

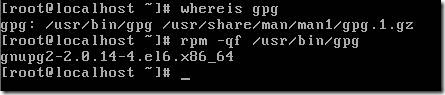

首先,一直都是检查软件是否安装,这个其实不用检查,默认安装的一般都有。需要的命令和包如下

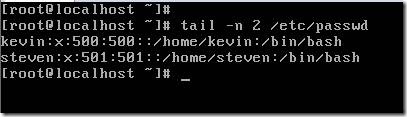

好的,我们就以下图中两个用户来演示一下,Steven、Kevin两个人

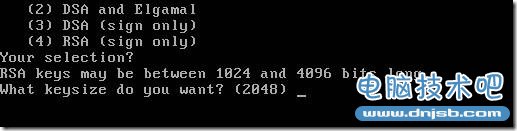

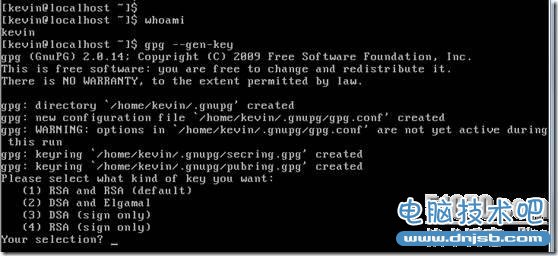

首先,每个人都要有自己的公私钥,我们先来生成一下,用命令gpg –gen-key来生成一下,下图中问我们用哪一种算法,我就用默认的了,第一种,直接回车

好了,现在问我们想要的密钥长度是多少,在1024到4096之间,默认是2048,我也用默认的,直接回车

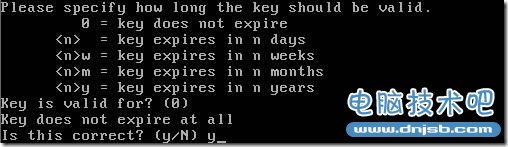

好的,现在问我们的密钥多久后过期,我这就用永不过期了,就是默认的,同样,直接回车

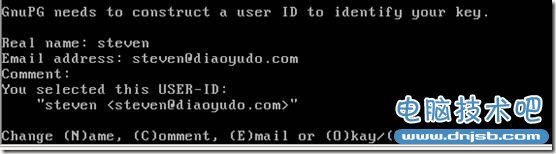

现在要一个用户ID来标示我们的密钥,不用说,当然是steven了,因为这是steven在生成自己的密钥,确认信息后,我们按O,来生成我们的KEY

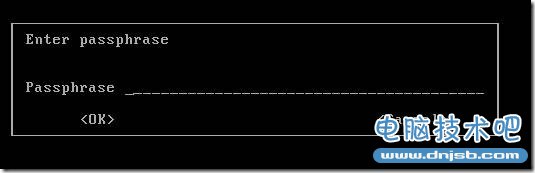

现在让我们输入KEY中的密码,会更安全,即使你的文件和公钥到别人的手里,没有密码也不行

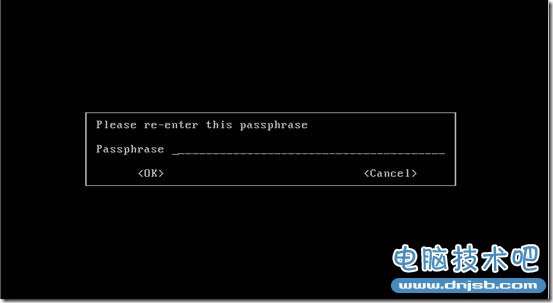

再来一次

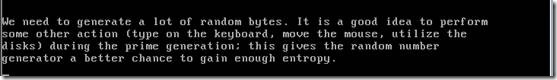

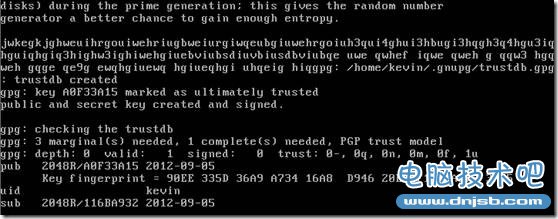

现在可以开始我们的生成之旅了,我们可以敲击键盘,移动鼠标写入磁盘等操作,随意,就会生成我们独特的密钥

下面是我输入的,你们随意

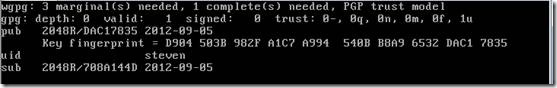

然后会看到下图,说明生成成功了

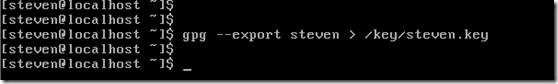

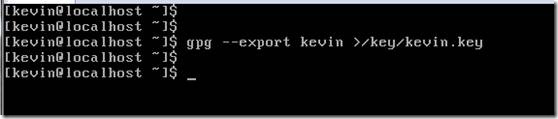

我们来导出一下我们的钥匙

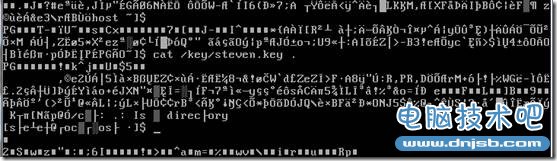

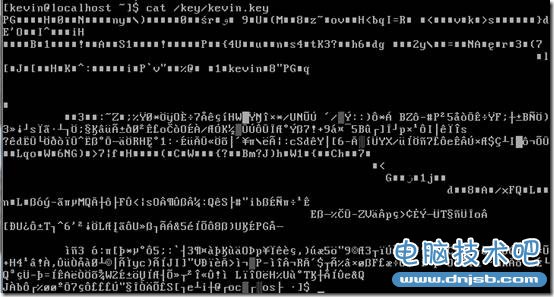

我们来看一下,里面都有什么,如下图,好吧,我晕了,看不懂,不过看不懂就对了,因为这是加密过的

好的,我们切换到kevin这个用户下,然后同样的,他也生成一把钥匙

同样的,他也导出一份key出来

好了,到此,两个用户的密钥就算生成完了,现在开始来让两个用户把对方的钥匙导入进来

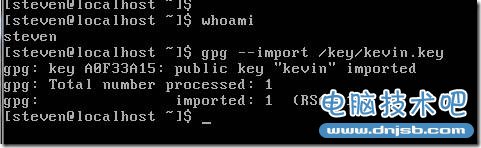

下图是steven把kevin的密钥导入了

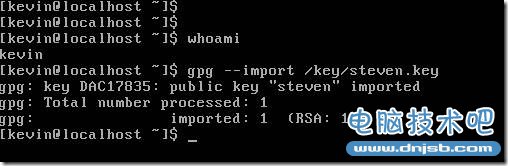

下图是kevin把steven的密钥给导入了

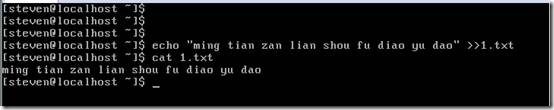

好的,现在steven有个1.txt这个文件了

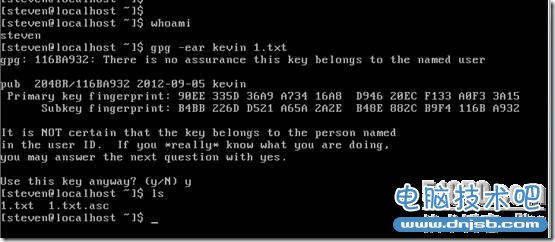

现在我们来做一下加密与解密的过程,现在加密一下1.txt

Gpg –ear 是加密的,后面跟上你要把文件给哪个用户持的用户ID,然后哪上文件名

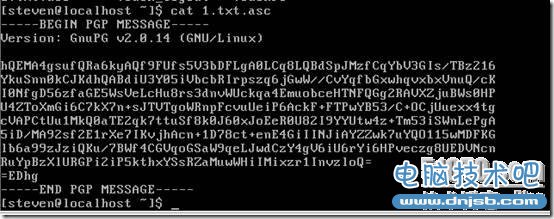

好的,加密完成,现在我们来看看加密的东西,看是否能看到真的内容,看,下图是加密过的,现在我们用kevin来看一下,因为我们授权给它看的

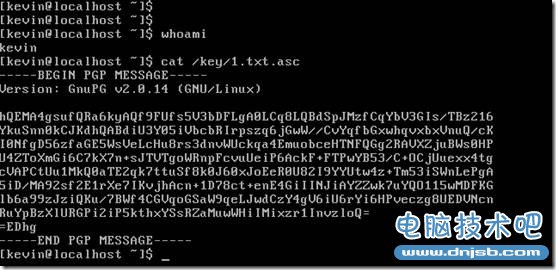

下图中是kevin登录上来的,他看到的也是乱码,说明在传输中可以保证一定的安全,任何人拿到后都是乱码,只有我们指定的人才可以解密

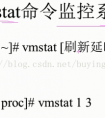

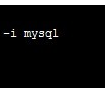

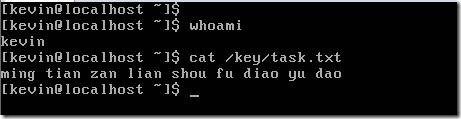

我们用kevin来解密试试,用gpg –d 跟上文件,然后我们把内容放到task.txt中

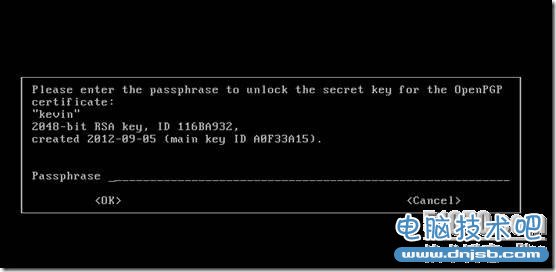

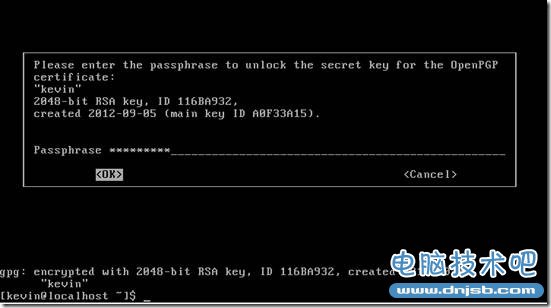

好的,我们的密钥中有密码的要输入正确才行

现在我们来看看那个task.txt中的内容吧,现在应该就能看到内容了

看到了吧,现在已经成功了,祝各位也成功,不成功的留言

本文出自 “阳光☆奋进” 博客